尽管谷歌对Chrome 应用商店实施了审核机制,但高风险扩展仍屡屡通过审查。

赛门铁克(Symantec)安全研究人员于1月26日发现四款高风险扩展程序,它们披着“实用工具”的外衣,悄悄窃取用户剪贴板数据、劫持浏览器会话,甚至能远程执行恶意代码。更可怕的是,这些扩展合计拥有 超10万名用户,部分至今仍在应用店上架,随时可能泄露你的密码、加密货币钱包地址。

- 信息来源:https://www.security.com/threat-intelligence/chrome-extensions-are-you-getting-more-you-bargained

这不是Chrome应用店第一次出问题,但这次的恶意扩展手段更隐蔽、危害更直接——哪怕你只是装了一个“自定义新标签页”扩展,都可能被掏空家底。

4款高风险扩展拆解:它们到底有多毒?

这些恶意扩展个个“身怀绝技”,从偷数据到劫持账户,只有你想不到,没有它们做不到。

1. Good Tab:偷剪贴板的“新标签页伪装者”(仍可下载)

- 伪装身份:带天气、新闻、壁纸功能的自定义新标签页

- 核心危害:未披露的剪贴板完全读写权限+ 不安全HTTP传输

- 攻击手段:

扩展内置的iframe通过allow="clipboard-read; clipboard-write",向可疑远程域开放剪贴板权限,且全程用不安全的HTTP协议传输数据。

这意味着,攻击者可以:- 读取你复制的密码、银行卡号、私钥;

- 篡改剪贴板内容,比如把你复制的加密货币钱包地址,替换成攻击者的地址,让你转账时“钱到别人口袋”。

- 扩展ID:

glckmpfajbjppappjlnhhlofhdhlcgaj

2. Children Protection:能远程控你浏览器的“家长控制工具”(已下架)

- 伪装身份:保护孩子免受不良网站侵害的家长控制扩展

- 核心危害:远程代码执行+Cookie窃取+会话劫持

- 攻击手段:

这是一个完整的命令与控制(C&C)框架,堪称“恶意扩展天花板”:- 偷Cookie:抓取浏览器Cookie,实现会话劫持,直接登录你的网银、社交账号;

- 域生成算法(DGA):每天生成新的恶意域名,就算主服务器被关停,也能继续作恶;

- 远程执行代码:接收C&C服务器指令,在你的浏览器里运行任意JavaScript代码,想干嘛就干嘛。

- 扩展ID:

giecgobdmgdamgffeoankaipjkdjbfep

3. DPS Websafe:骗你装的“广告拦截器”(已下架)

- 伪装身份:无广告纯净搜索的广告拦截扩展(盗用Adblock Plus图标)

- 核心危害:搜索劫持+用户跟踪+品牌冒充

- 攻击手段:

- 品牌碰瓷:直接用Adblock Plus的图标和代码框架,骗取用户信任;

- 篡改搜索引擎:偷偷把你的默认搜索引擎换成开发者控制的恶意站点,搜索结果被篡改、植入广告;

- 后台跟踪:向远程服务器发送你的浏览记录,实现精准用户画像。

- 扩展ID:

bjoddpbfndnpeohkmpbjfhcppkhgobcg

4. Stock Informer:藏XSS漏洞的“股票信息工具”(仍可下载)

- 伪装身份:提供股票市场、货币信息的实用扩展

- 核心危害:跨站脚本漏洞(XSS)+ 搜索劫持

- 攻击手段:

扩展内置的插件存在严重XSS漏洞(CVE-2020-28707,CVSS评分6.1),由于缺乏来源检查,攻击者可以通过恶意网站发送指令,在你的浏览器里执行代码,窃取数据或诱导你访问钓鱼网站;同时,扩展还会通过内置搜索表单,将你的查询重定向到盈利性站点,赚取佣金。 - 扩展ID:

beifiidafjobphnbhbbgmgnndjolfcho

紧急自救:3步检查并移除恶意扩展

如果你不确定自己有没有中招,现在立刻按这三步操作,把风险降到最低:

步骤1:查看已安装的扩展列表

- 打开Chrome浏览器,点击右上角三个点图标 → 选择扩展程序 → 管理扩展程序;

- 关闭“开发者模式”(避免误操作),逐一核对已安装扩展的名称/ID,是否在以下列表中:恶意扩展名称扩展ID状态Good Tab

glckmpfajbjppappjlnhhlofhdhlcgaj仍可下载,高危Children Protectiongiecgobdmgdamgffeoankaipjkdjbfep已下架,需卸载DPS Websafebjoddpbfndnpeohkmpbjfhcppkhgobcg已下架,需卸载Stock Informerbeifiidafjobphnbhbbgmgnndjolfcho仍可下载,高危

步骤2:立即卸载可疑扩展

找到匹配的扩展后,点击移除按钮,在弹出的确认框中选择永久删除,不要犹豫!

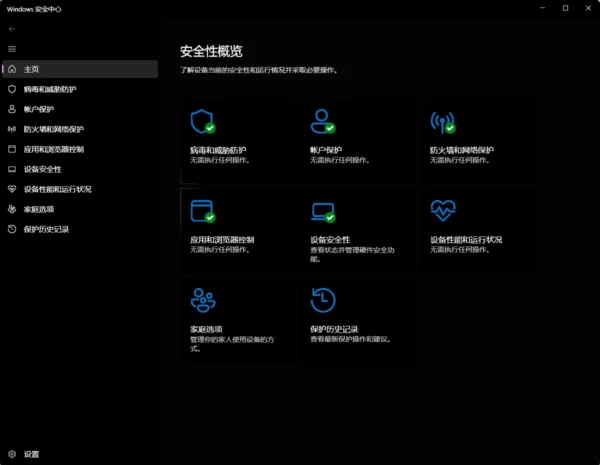

步骤3:全面检查设备安全

卸载后,为了防止数据泄露,建议做这几件事:

- 修改敏感账号密码:网银、支付、社交、加密货币平台的密码全部更换,开启二次验证;

- 清除浏览器数据:清除Chrome的Cookie、缓存和浏览记录;

- 用安全软件扫描:使用Symantec Endpoint Security等可信工具,检查设备是否存在残留恶意程序。

防坑指南:以后再也别乱装Chrome扩展了

Chrome应用店的审核机制并非绝对可靠,想要避免踩坑,记住这4个原则:

- 能不装就不装:浏览器自带功能基本能满足日常需求,非必要不装扩展;

- 只装“大牌”扩展:选择下载量高、评分4.5以上、开发者信息透明的扩展,避免小众不知名工具;

- 仔细看权限说明:安装前一定要看扩展申请的权限,比如“剪贴板访问”“修改搜索引擎”“读取浏览历史”等高危权限,直接pass;

- 定期清理扩展:每月检查一次已安装的扩展,卸载长期不用的工具,减少风险点。

- 长期不更新扩展:比如目前尚未下架的两款扩展,都是超过1年没有更新。

高风险扩展的套路越来越深,从“明目张胆作恶”变成“伪装实用工具”,稍不注意就会中招。

这次被曝光的4款扩展,只是Chrome应用店恶意插件的冰山一角。记住:浏览器扩展的权限越大,风险越高。

赶紧去检查你的Chrome扩展列表,别让恶意插件偷走你的数据和钱!

评论