“如果你最近在 Windows 更新里看到一个名为‘安全启动允许密钥交换密钥更新’的待处理项,请不要忽略它。这不仅仅是一个普通的补丁,它是你电脑底层防线的‘续命’关键。”

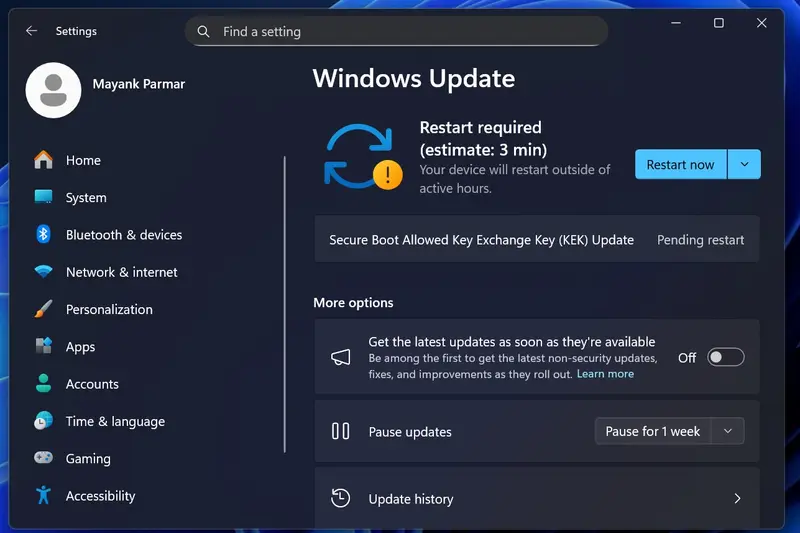

微软正在逐步向全球 Windows 11(及部分 Windows 10)设备推送一项至关重要的更新:安全启动允许密钥交换密钥更新 (Secure Boot Allowed Key Exchange Keys Update)。这项更新需要重启系统才能生效。虽然它不会改变你的版本号或影响性能,但若不安装,你的电脑将在未来面临严重的安全隐患。

什么是安全启动 (Secure Boot)?

简单来说,安全启动是植入在你电脑 UEFI 固件中的一道“安检门”。

- 工作原理:在 Windows 启动之前,它会检查启动加载程序(Bootloader)等关键文件的数字签名。

- 目的:确保只有经过微软或其他受信任机构签名的合法软件才能运行,从而在操作系统加载前就拦截 Bootkit、Rootkit 等深层恶意软件。

就像网站的 HTTPS 证书一样,安全启动依赖的数字证书也是有有效期的。

为什么要更新?

目前,大多数电脑使用的是 2011 年颁发 的安全启动证书。

- 过期时间:2026 年 6 月。

- 后果:一旦过期,虽然你的电脑仍能正常启动 Windows,但安全验证机制将失效。

- 无法验证新的启动文件签名。

- 无法识别已被撤销的恶意签名。

- 无法防御未来的启动级威胁。

- 可能导致 BitLocker 等依赖安全启动的功能出现异常。

微软此次推送的更新,就是用全新的 2023 版证书 替换即将过期的 2011 版证书,确保你的“安检门”在未来几年内继续有效工作。

更新详情:静默、快速、无痛

微软采取了分阶段逐步推送的策略,因此你可能今天看到,也可能下周才收到。

- 下载时间:通常不到 2 分钟。

- 安装时间:约 2-3 分钟。

- 必要操作:必须重启电脑以完成密钥交换。

- 感知变化:无。重启后,系统版本号、内部版本号均保持不变,也不会影响游戏 FPS 或系统性能。这是一次纯后台的安全加固。

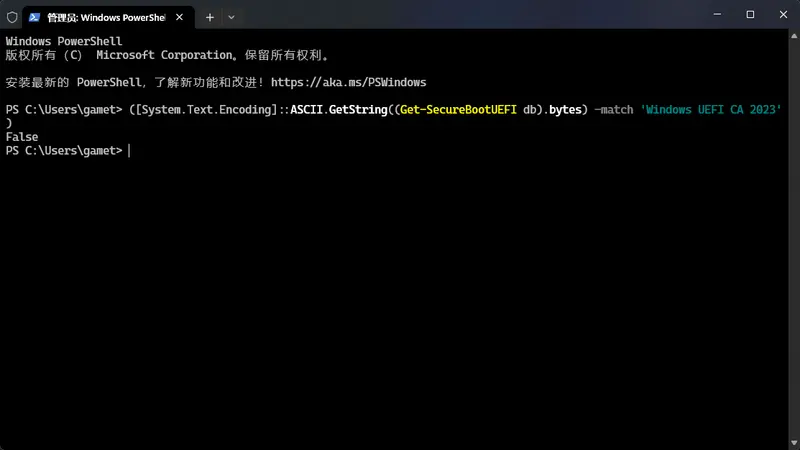

如何验证证书是否已更新?

如果你没看到更新提示,可能是已经自动安装完毕,也可能是还没轮到你。你可以用一行命令立即确认:

步骤:

- 右键点击 开始菜单,选择 “终端 (管理员)” 或 “PowerShell (管理员)”。

- 复制并运行 以下命令:

([System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023') - 查看结果:

True:✅ 恭喜!你的电脑已成功应用 2023 版证书,安全无忧。False:⏳ 尚未应用。请保持耐心,微软正在陆续推送,预计在本周及随后的“补丁星期二”更新中,更多设备将自动收到该更新。

常见问题解答

Q: 我可以手动强制安装吗?

A: 目前微软主要通过 Windows更新自动推送。建议耐心等待,强行干预可能导致密钥配置错误。只要你的系统是正版且联网,更新迟早会来。

Q: 不安装会怎样?

A: 短期(2026 年 6 月前)无影响。但长期来看,你的电脑将失去对新型引导区病毒的防御能力,且可能无法接收未来的底层安全补丁。

Q: 会影响双系统 (Linux) 吗?

A: 正常情况下不会。新的 2023 证书兼容现有的标准签名流程。但如果你使用了自定义签名的 Linux 发行版,建议关注社区公告。

如果你的 Windows 更新里出现了这个选项,请立即安装并重启。 如果还没看到,也不必焦虑,只需保持系统更新开启,静候它的到来。

保护好你的“启动大门”,让恶意软件无机可乘。

评论