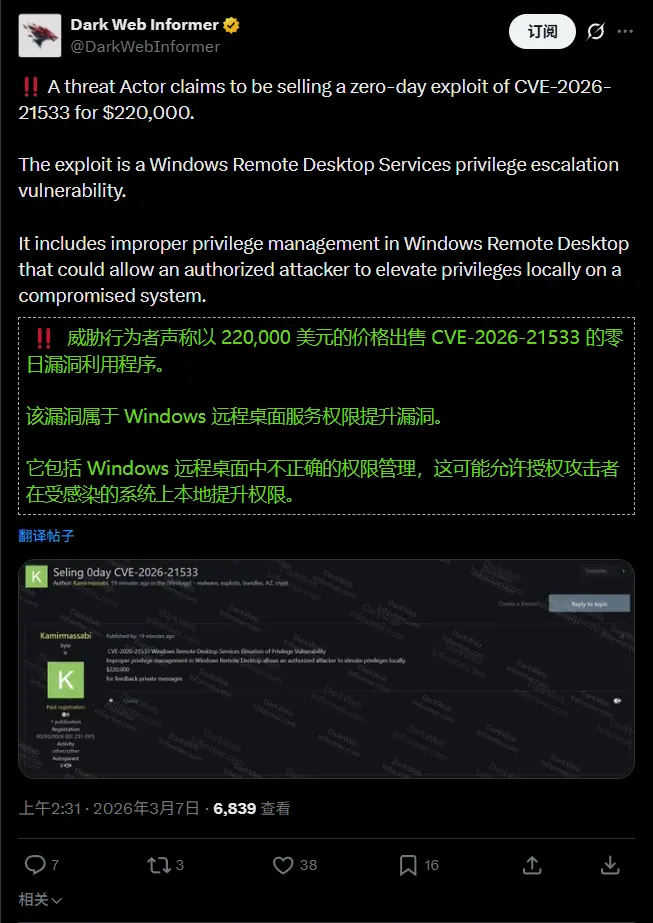

一个能让攻击者获得系统级访问权限的 Windows 漏洞,目前正在暗网上以 22 万美元的价格出售。

有人正试图在暗网上以 22 万美元的价格出售一个 Windows 漏洞。该漏洞专门针对 Windows 远程桌面服务,允许攻击者在受感染的计算机上获得系统级权限。

一个相对较新的用户,论坛名称为 “Kamirmassabi”,最近在一个地下论坛的恶意软件和漏洞板块发布了一则广告。该广告特别提到该漏洞是”零日”漏洞,并呼吁感兴趣的买家通过私信联系卖家商讨购买事宜。

该漏洞本身被追踪为 CVE-2026-21533。它允许攻击者操纵 TermService 协议下的特定服务配置注册表项,并在目标计算机上将其权限提升至系统级。

然而,要使该漏洞生效,攻击者需要已经拥有对本地计算机的低权限认证访问权。这意味着黑客必须首先获得对目标系统的初始访问权限,很可能使用一种成熟的网络钓鱼方案,例如诱骗目标用户下载恶意文件,从而授予攻击者对机器的初始访问权。

关于这个特定漏洞的有趣之处在于,微软已经修复了它。该漏洞作为 2 月补丁星期二更新的一部分已被修补。该威胁影响范围广泛,影响了各种版本的 Windows 10 和 Windows 11,以及从 Windows Server 2012 到 Windows Server 2025 的服务器版本。

攻击者可能打赌许多企业网络尚未更新其系统,他们正在那里寻找攻击机会。如果该漏洞尚未被修复,其在暗网上的要价可能会高得多。

我们在网络安全领域看到了一个新趋势,恶意行为者开始扮演供应商的角色,而不是自己实施攻击。上周,我们揭露了一个阴谋,一家虚假的 RMM 公司利用其登陆页面作为店面,向黑客出租合法的 EV 证书。

如果你是企业网络的管理员,应立即安装 2026 年 2 月安全更新,以从系统中消除此漏洞。

评论