谷歌发布了紧急安全更新,修复了两个已被黑客积极利用的高危 Chrome 零日漏洞(Zero-Day)。这是继今年 2 月之后,2026 年内发现的第三和第四个被主动利用的 Chrome 零日漏洞。

如果你的电脑、手机或平板上安装了 Chrome 浏览器,请务必立即手动检查更新,不要等待自动推送。

漏洞详情:两大核心组件沦陷

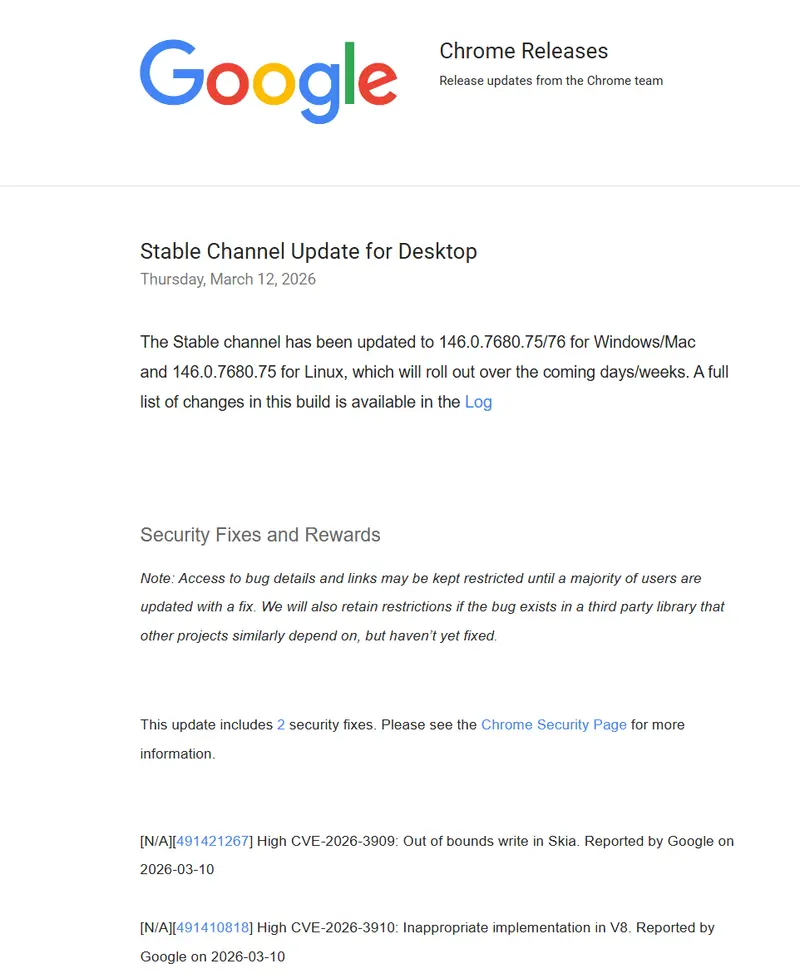

此次修复的两个漏洞编号为 CVE-2026-3909 和 CVE-2026-3910,均属于高危级别:

- CVE-2026-3909:Skia 图形库越界写入

- 受影响组件:Skia,这是 Chrome 用于渲染网页内容、图片和用户界面的核心 2D 图形库。

- 危害:攻击者可以通过构造恶意网页,触发“越界写入”错误。这不仅能导致浏览器崩溃,更严重的是允许攻击者在受害者设备上执行任意代码,从而完全控制设备或植入恶意软件。

- CVE-2026-3910:V8 引擎实现不当

- 受影响组件:V8,Chrome 的 JavaScript 和 WebAssembly 引擎,负责执行网页上的所有脚本逻辑。

- 危害:该漏洞源于引擎内部的实现错误,同样可能被利用来绕过安全沙箱,执行恶意代码。

现状:攻击已在发生,但细节保密

- 确认利用:谷歌明确表示:“获悉 CVE-2026-3909 和 CVE-2026-3910 的漏洞利用确实存在。”这意味着黑客已经将这些漏洞武器化,并正在对未更新的用户发起攻击。

- 信息封锁:为了防止更多攻击者利用漏洞细节进行大规模攻击,谷歌暂时限制了漏洞技术细节的公开访问,直到大多数用户完成更新。

- 攻击趋势:这是 2026 年初以来的第 3 和第 4 个被利用的零日漏洞。仅 2025 年一年,谷歌就修复了 8 个 此类漏洞,其中许多由谷歌威胁分析小组(TAG)发现,主要针对间谍软件攻击。

如何立即修复?

谷歌已向 Windows、macOS 和 Linux 平台的 Stable(稳定版)用户推送了修复补丁。虽然自动更新可能需要几天时间覆盖全球用户,但你现在就可以手动强制更新:

桌面端 (Windows / Mac / Linux)

- 打开 Chrome 浏览器。

- 点击右上角的 三个点图标 > 帮助 > 关于 Google Chrome。

- 浏览器会自动检查更新并下载最新版本。

- 下载完成后,点击 重新加载 (Relaunch) 按钮重启浏览器以应用补丁。

或者直接访问地址栏输入:chrome://settings/help

移动端 (Android / iOS)

- Android:打开 Google Play 商店 > 搜索 “Chrome” > 点击 更新。

- iOS:打开 App Store > 搜索 “Chrome” > 点击 更新。

背后的努力:1700 万美元奖励

在此次公告中,谷歌还透露了其强大的生态防御体系:

- 2025 年支出:通过漏洞奖励计划(Bug Bounty Program),谷歌向 747 名 安全研究人员支付了超过 1700 万美元 的奖金。

- 意义:这笔巨额投入激励了全球白帽黑客积极挖掘并报告漏洞,使得谷歌能在黑产利用之前发现并修复问题。此次快速响应(从报告到修补仅用时两天)正是这一机制高效运作的证明。

不要抱有侥幸心理! 哪怕你平时只浏览新闻,恶意广告(Malvertising)也可能在不知不觉中触发这些漏洞。

👉 现在就去更新你的 Chrome 浏览器! 只需一分钟,就能为你的数字生活筑起一道关键防线。

评论