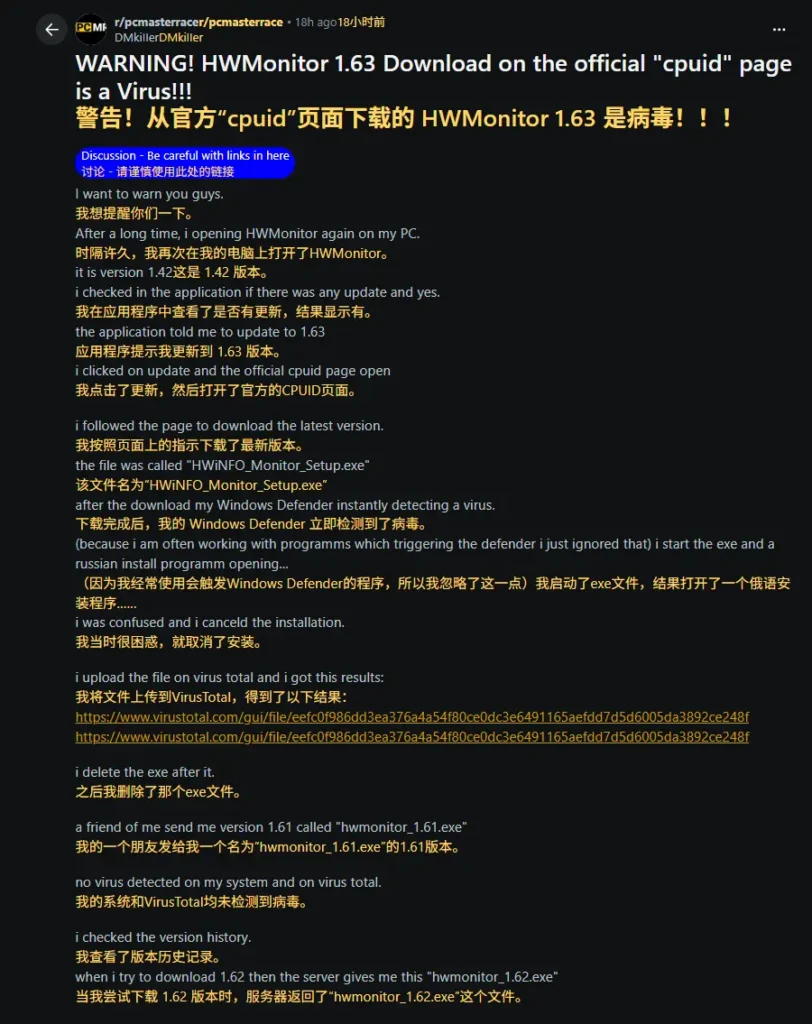

如果你这两天下载或更新 CPU-Z 或 HWMonitor 来查看硬件信息,那么你可能要小心了!

黑客入侵了知名硬件诊断软件CPU-Z 或 HWMonitor 开发商 CPUID 的官方 API,将官方网站上的下载链接替换为恶意软件,这是一场针对全球数百万电脑用户的供应链攻击。

发生了什么?

大约在 4月9日至4月10日 之间(持续约6小时),当用户访问 CPUID 官网点击下载 CPU-Z 或 HWMonitor时,部分链接被指向了一个恶意的 Cloudflare R2 存储桶。

- 伪装巧妙:下载的文件名为

HWiNFO_Monitor_Setup,这是伪装成另一款流行工具 HWiNFO 的安装包。

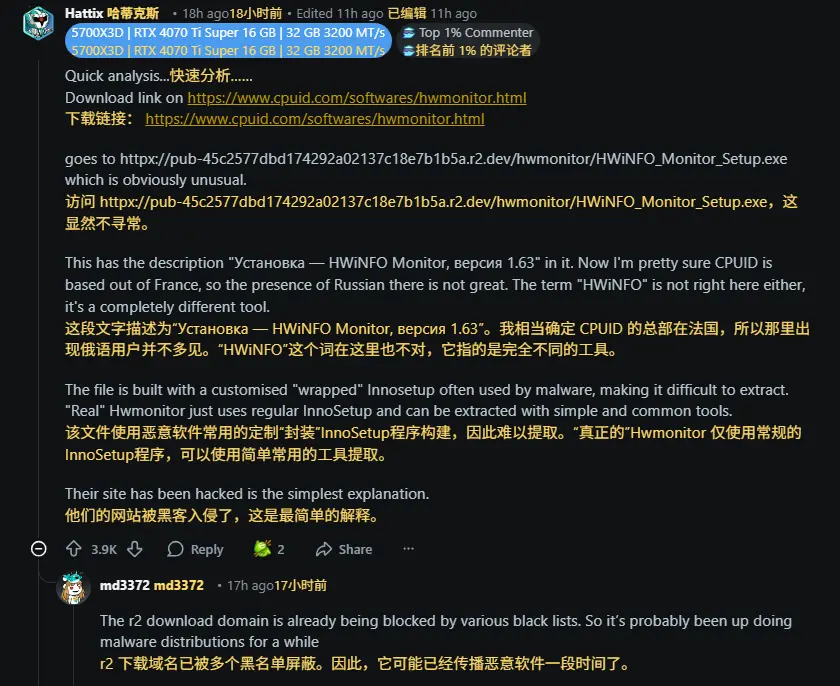

- 恶意行为:运行后,它会启动一个带有 Inno Setup 包装器的俄语安装程序。这并非普通的广告软件,而是一个多阶段、高度隐蔽的信息窃取木马。

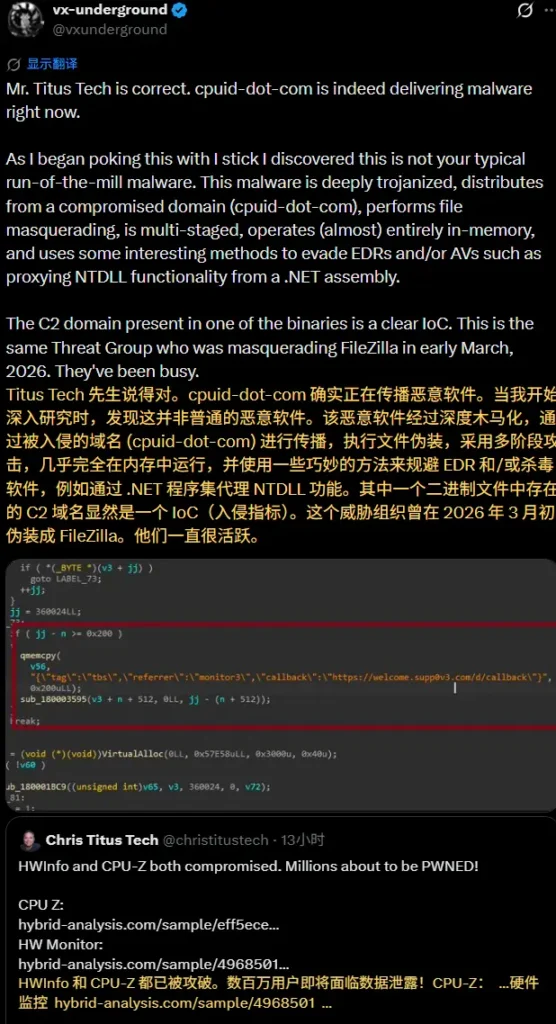

- 技术高级:据安全研究人员 @vxunderground 分析,该恶意软件几乎完全在内存中运行,并通过从 .NET 程序集中代理 NTDLL 功能来规避 EDR(端点检测与响应)和防病毒软件。它被归类为 Tedy 或 Artemis 木马,窃取敏感数据。

谁在背后搞鬼?

种种迹象表明,这是一个经验丰富的黑客组织。上个月,该团伙曾针对流行的FTP软件FileZilla FTP 客户端用户发起过类似攻击。他们专门盯着那些拥有庞大用户基数的免费工具,通过污染分发渠道来实现大规模感染。

CPUID 发言人透露,这次攻击发生在主要开发者外出度假期间,黑客利用了这一防御空窗期。

如何应对?

CPUID 已确认漏洞并修复了被入侵的侧边 API。目前,官网提供的下载链接已恢复为干净的、经过数字签名的原始文件。

如果你在这段时间内下载了软件,请务必采取以下措施:

- 检查文件名:如果你下载的是

HWiNFO_Monitor_Setup.exe或其他非官方命名(如cpu-z-setup.exe才是 CPU-Z 的正常名称)的文件,切勿运行。 - 验证签名:右键点击已安装的程序或安装包,选择“属性” -> “数字签名”。确保签名者是 CPUID 且状态有效。

- 使用直接链接:如果不确定官网是否完全干净,可以尝试通过已知的、未被篡改的直接 URL 下载旧版本(如

hwmonitor_1.63.exe),或者等待官方发布新的安全公告。 - 全盘扫描:使用更新的防病毒软件对系统进行全盘扫描,特别是检查是否有异常的内存驻留进程。

- 修改密码:如果你不幸运行了恶意程序,建议立即修改重要账户(邮箱、银行、社交网络)的密码,并启用双重验证(2FA)。

这次事件再次敲响了警钟:即使是信誉良好的开源或免费工具,也可能成为黑客供应链攻击的受害者。

在下载任何系统级工具时,保持警惕、验证数字签名、不随意点击“高速下载”或第三方镜像站链接,是保护自身安全的最后一道防线。

评论