很多用户只知道 Windows 有防火墙、病毒防护,却很少有人了解,系统里还藏着一道专门针对驱动程序的底层防线——易受攻击驱动程序阻止列表。它属于 Windows 核心隔离体系的一部分,在后台默默运行,及时拦截有漏洞、被恶意利用的驱动,保护系统不被入侵。

什么是易受攻击的驱动程序阻止列表?

驱动程序是硬件与 Windows 沟通的“翻译官”,摄像头、麦克风、显卡、键盘等设备,全都要依靠驱动才能正常工作。

但驱动一旦存在漏洞或被恶意篡改,就会变成黑客攻击系统的突破口——因为驱动运行在系统最高权限级别,一旦被利用,几乎可以完全控制整台电脑。

为了堵住这个风险,微软从 2022 年开始,在 Windows 中内置了易受攻击的驱动程序阻止列表(Vulnerable Driver Blocklist),它隶属于核心隔离安全体系。

简单说:

- 核心隔离:把 Windows 关键进程在独立内存中保护起来,防止恶意软件入侵系统内核;

- 驱动阻止列表:就是一份明确禁止运行的危险驱动清单,上榜的驱动会被系统直接拦截,无法加载运行。

这个列表怎么来的?并非“乱杀一通”

这份阻止列表不是微软单方面决定的,而是微软与硬件厂商、OEM 厂商长期合作维护的结果:

- 当某个驱动被发现存在高危漏洞;

- 微软会先与厂商合作修复漏洞;

- 如果漏洞风险极高、且阻止该驱动对兼容性影响很小,微软就会把这个特定驱动版本加入阻止列表。

重要的是:

这份列表并不追求“全覆盖”。

微软不会把所有有问题的驱动都简单粗暴拉黑——因为盲目阻止驱动,可能导致硬件失灵、软件崩溃,甚至触发蓝屏死机,严重影响正常使用。

每一次添加,都要在安全与兼容性之间仔细权衡。

列表如何更新?多久升级一次?

易受攻击驱动程序阻止列表通过 Windows 更新同步更新,通常随系统功能升级一起推送,每年更新 1–2 次。

当硬件厂商修复了有漏洞的驱动后,可以主动向微软申请:

- 更新驱动程序

- 申请将旧版危险驱动从列表中调整或替换

这就形成了“发现漏洞→拉黑危险驱动→厂商修复→更新列表”的闭环安全机制。

默认开启!这些场景下会强制启用

好消息是:

在绝大多数 Windows 电脑上,这个功能默认已经开启,普通用户不需要手动设置就能享受保护。

在以下安全功能启用时,驱动阻止列表会强制生效:

- 基于虚拟化的安全(VBS)代码完整性

- 智能应用控制(Smart App Control)

- Windows S 模式

它的工作逻辑很直接:

- 明确拒绝:列表内的危险驱动,一律禁止运行;

- 默认允许:不在列表内的驱动,正常放行。

微软也在官方文档中提到:理想状态是使用“白名单”模式——只允许可信驱动运行,但在消费级场景下完全不现实,因此采用“黑名单+默认放行”是兼顾安全与可用的折中方案。

在哪查看?普通用户也能操作

阻止列表的系统文件存放在 System32 文件夹中,默认启用。

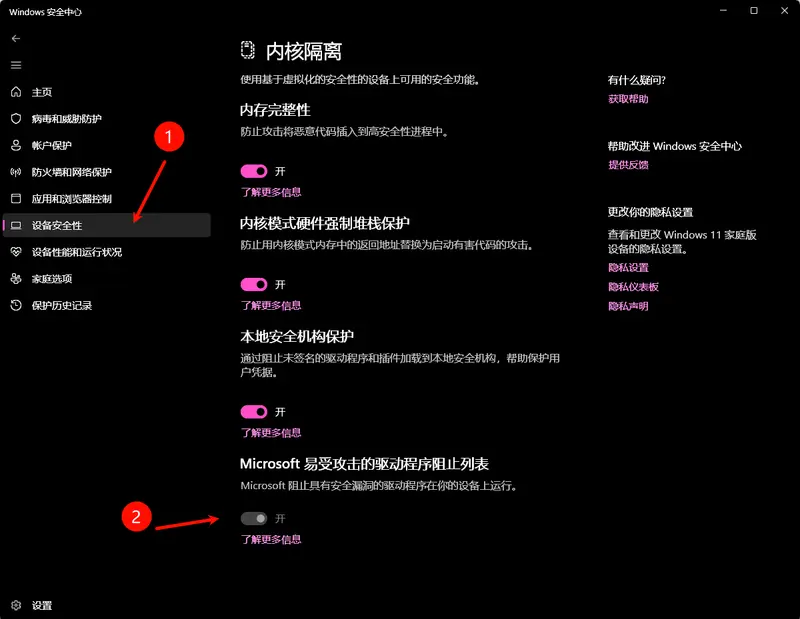

普通用户可以通过两处路径控制开关:

- 打开 设置 → 隐私与安全 → Windows 安全中心

- 进入 设备安全性 → 内核隔离

- 即可看到相关选项

对于企业与 IT 管理员,微软还提供了离线 XML 策略文件,可批量部署、统一管理驱动阻止规则。

你看不见,但它一直在保护你

Windows 能支撑全球超十亿设备稳定运行,靠的就是多层级、渐进式的安全体系。

易受攻击的驱动程序阻止列表,就是其中低调但关键的一环:

- 专门防御:针对高危驱动漏洞与恶意驱动

- 自动运行:默认开启,无需用户干预

- 持续更新:随系统升级同步强化

- 兼顾稳定:不盲目拉黑,避免影响正常使用

对普通用户来说,你不需要记住它的名字,只要保持 Windows 更新开启、核心隔离默认启用,这层“隐形安全盾”就会一直帮你挡住来自危险驱动的攻击。

评论