微软官方宣布,其核心安全应用 Microsoft Authenticator 即将迎来史上最严厉的更新。为了堵住企业数据泄露的最大漏洞,微软将分阶段、不可逆地禁止在已越狱(iOS)或获取 Root 权限(Android)的设备上使用该应用。

这不仅仅是一个警告,而是一道强制执行的死命令。从 2026 年 2 月起,这场针对“定制系统”的清理行动将正式启动,并于同年 6 月全面收官。对于试图在改装手机上登录工作或学校账户的用户来说,倒计时已经开始。

🚨 核心变革:为什么微软要“赶尽杀绝”?

越狱和 Root 意味着用户获得了系统的最高控制权,但也同时打破了操作系统的安全沙盒。

- 风险本质:在 Root/越狱设备上,恶意软件可以轻易绕过系统防护,窃取 Authenticator 中存储的密钥、拦截验证码,甚至模拟用户身份进行无密码登录。

- 企业视角:对于使用 Microsoft Entra (原 Azure AD) 的企业而言,允许此类设备接入等同于将大门钥匙交给陌生人。

- 决策:微软决定不再妥协。这是一项强制策略,用户无法通过设置忽略警告,无法“冒险继续”。

⏳ 执行时间表:三阶段“清洗”计划

微软将采取温和但坚定的“三步走”策略,给用户留出迁移时间,但最终结局只有一个:彻底封禁。

📅 时间线

- Android 端:2026 年 2 月下旬启动 → 2026 年中期完成。

- iOS 端:2026 年 4 月启动 → 2026 年中期与安卓同步完成。

🔄 三个阶段详解

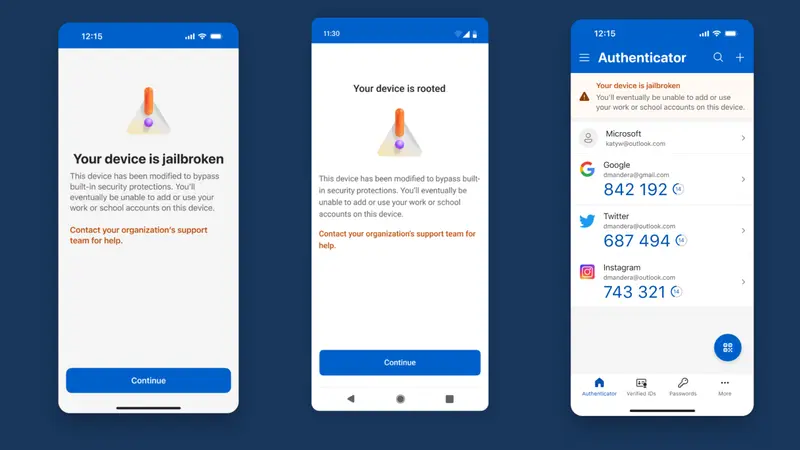

第一阶段:⚠️ 警告模式 (Warning Mode)

- 状态:功能可用,但警报拉响。

- 现象:打开应用时,会弹出醒目警告:“您的设备已被修改,绕过了内置安全保护……您最终将无法在此设备上使用账户。”

- 操作:用户可点击“继续”暂时忽略,正常生成验证码或登录。

- 目的:告知风险,敦促用户更换设备。

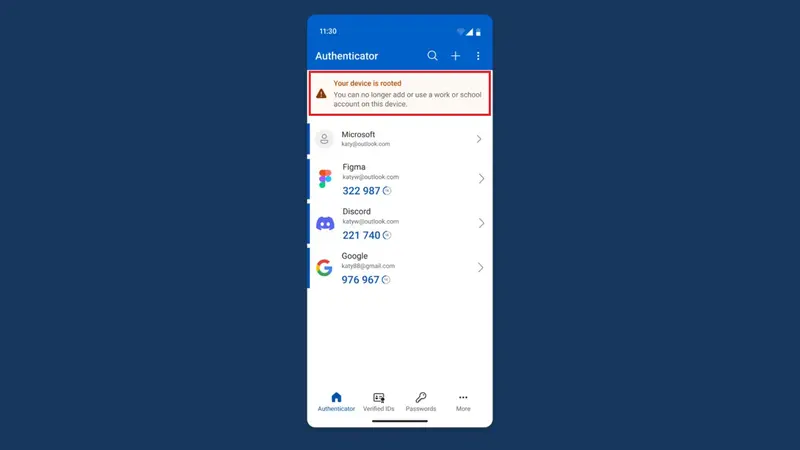

第二阶段:🚫 阻止模式 (Blocking Mode)

- 状态:功能瘫痪,应用变砖。

- 现象:警告升级,明确告知“将阻止您使用工作或学校账户”。

- 后果:

- 应用虽能打开,但所有核心功能失效。

- 无法生成 2FA 代码,无法进行无密码登录,无法添加新账户。

- 应用变成一个毫无用处的空壳。

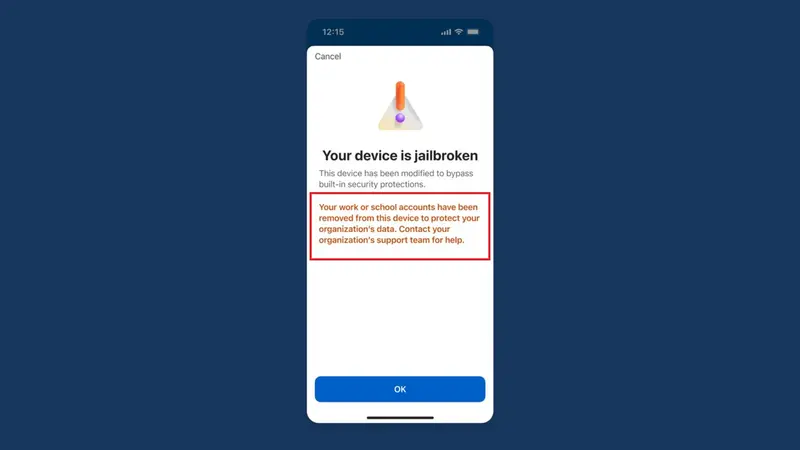

第三阶段:🧹 擦除模式 (Wiping Mode) —— 终极制裁

- 状态:数据清零,强制登出。

- 现象:若用户仍无视前两个阶段,Authenticator 将执行自动清除。

- 后果:

- 无需确认:应用直接移除手机上所有个人数据痕迹。

- 强制登出:所有已绑定的账户被强制移除。

- 访问切断:若想恢复,必须联系组织 IT 支持团队重新验证身份,并在干净的设备上重新配置。

💡 关键点:这不是“建议”,而是“执行”。一旦进入第三阶段,没有任何后悔药可吃。

🎯 受影响人群:谁会被“误伤”?

微软此次行动主要针对 Microsoft Entra 客户(即使用企业/学校账户的用户)。

- DIY 极客与定制系统用户:那些为了追求极致自定义、安装第三方ROM (如 LineageOS) 或越狱 iOS 的用户,将是主要受影响群体。

- 双机党:如果你只有一台 Root 手机用于工作登录,必须尽快准备备用机。

- 金融类应用用户:事实上,银行和支付类应用早已对 Root/越狱设备说不。Authenticator 作为企业安全的“守门人”,此举只是顺应了行业高标准安全规范。

🤔 微软的观察:

微软认为,真正的企业用户极少会使用 Root/越狱设备办公。这一群体主要是热衷于 DIY 的个人用户。因此,此次调整对企业主流业务的影响微乎其微,却能极大提升整体安全水位。

🛡️ 应对策略:你现在该做什么?

如果你的工作依赖 Microsoft Authenticator,且手机处于 Root/越狱状态:

- 立即备份:虽然 Authenticator 的云备份功能有限,但请确保你拥有其他恢复账户的方式(如备用验证码、短信验证等)。

- 准备备用机:购买或找出一台未 Root/未越狱的干净手机。

- 迁移账户:

- 在干净手机上安装 Authenticator。

- 联系公司 IT 部门,重新注册 MFA 设备。

- 逐步将账户迁移至新设备。

- 刷机还原(可选):如果你必须使用当前手机,唯一的办法是彻底刷回官方原厂系统,并重新锁定 Bootloader(这通常会清除所有数据,请务必备份)。

对于普通用户,这只是一次常规的安全升级;但对于热爱折腾的极客社区,这无异于宣告了“带着 Root 权限办公”时代的终结。

2026 年 6 月大限将至。你是选择保留 Root 的自由,还是保住工作的入口?答案显而易见。

评论