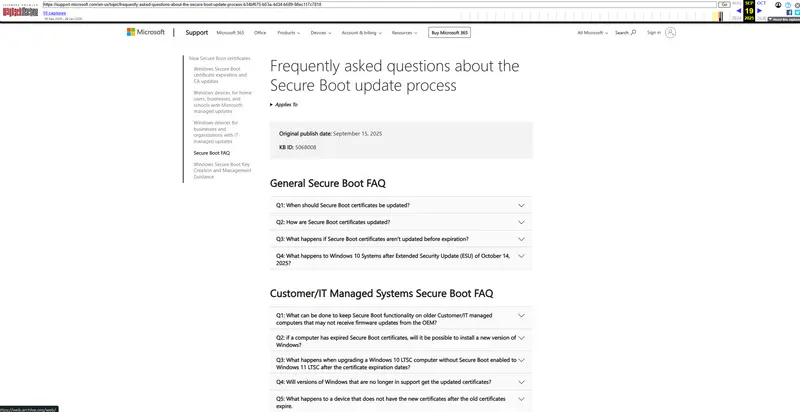

近日,微软上演了一场令人费解的“删帖风波”。该公司在其官方支持文档中,悄悄删除了关于一个关键 Windows 安全更新的重要警告信息,随后又在社区的关注下紧急恢复并强化了相关内容。

这次更新关乎 Windows 安全启动(Secure Boot) 证书的轮换。如果不及时安装,你的电脑虽然能正常开机,但将失去抵御底层恶意软件(如 Bootkit)的关键防线。

事件回顾:关键警告为何“失踪”?

背景:15 年密钥即将到期

早在 2024 年初,微软就宣布,由于现有的安全启动密钥即将在 2026 年 满 15 年并过期,必须更换新的证书。

- 时间表:新证书已通过 2026 年 2 月 的“补丁星期二”更新推送(涉及 KB5077181, KB5075941, KB5075912 等补丁)。

- 最后期限:用户必须在 2026 年 6 月 之前完成安装。

奇怪的“删减”

为了指导用户,微软曾在去年 9 月发布了一篇详细的 FAQ 支持文章。然而,Neowin 等媒体敏锐地发现,这篇文章的早期版本中被删除了最关键的风险提示。

被删除的内容曾明确指出:

“即使不更新证书,电脑仍能启动…但设备将停止接收启动管理器和安全启动组件的安全更新。这将使设备面临 Bootkit 的风险,后者可能完全控制计算机。”

对于普通用户而言,如果不看到“完全控制计算机”和“Bootkit”这样的字眼,很容易误以为这个更新可有可无,毕竟系统看起来依然运行正常。这种信息的缺失可能导致大量用户在不知不觉中裸奔。

亡羊补牢:警告回归且更加详尽

值得庆幸的是,微软似乎意识到了这一疏漏的严重性。目前,相关警告信息已全面恢复,并且被提升为 FAQ 的第一个问题(Q1),描述也更加专业和详尽。

恢复后的核心警告如下:

问:如果我的设备在旧证书过期前没有获得新的安全启动证书,会发生什么?

- 表面正常:设备将继续正常启动和运行,标准的 Windows 功能更新也会继续安装。

- 深层危机:设备将无法再接收针对早期启动过程的新安全保护。这包括:

- Windows 启动管理器更新

- 安全启动数据库更新

- 撤销列表更新

- 针对新发现启动级漏洞的缓解措施

- 连锁反应:随着时间的推移,设备对新兴威胁的防御能力将受限,并可能影响依赖安全启动信任的高级场景,例如 BitLocker 强化 或 第三方启动加载程序。

微软强调,虽然大多数设备会自动接收更新,但确保固件和系统同步是维持全套安全保护的关键。

什么是 Bootkit?为什么它如此危险?

很多用户可能不熟悉 Bootkit,但它比普通的病毒可怕得多:

- 潜伏极深:它感染的是系统的**引导记录(Boot Sector)**或 UEFI 固件,发生在操作系统加载之前。

- 难以清除:传统的杀毒软件在操作系统启动后才运行,此时 Bootkit 早已激活并可能隐藏自身,导致常规手段无法查杀。

- 完全控制:一旦成功植入,攻击者可以绕过所有系统安全机制,窃取数据、监控操作,甚至让电脑变成僵尸网络的一部分。

安全启动(Secure Boot) 正是为了防止此类攻击而生。它只允许拥有有效数字签名的引导加载程序运行。如果证书过期且不更新,新的恶意引导程序就可能伪造签名通过检查,从而长驱直入。

你该怎么做?

为了确保你的 Windows 10 或 Windows 11 设备安全,请立即执行以下操作:

- 运行 Windows 更新:

确保你的系统已安装 2026 年 2 月及之后 的所有累积更新。- Windows 11: 检查 KB5077181 或 KB5075941

- Windows 10: 检查 KB5075912

- 重启电脑:

证书的安装和生效通常需要重启才能完成。 - 验证状态(可选):

对于高级用户,可以通过 PowerShell 命令Confirm-SecureBootUEFI确认安全启动状态,或查看更新历史记录确认证书补丁已安装。 - 关注 OEM 固件更新:

部分老旧设备可能需要主板厂商(OEM)提供 UEFI 固件更新才能支持新证书,请留意品牌官网的公告。

虽然系统表面的“正常运行”容易让人产生错觉,但在网络安全的深水区,底层的防护机制一旦失效,后果往往是灾难性的。

评论