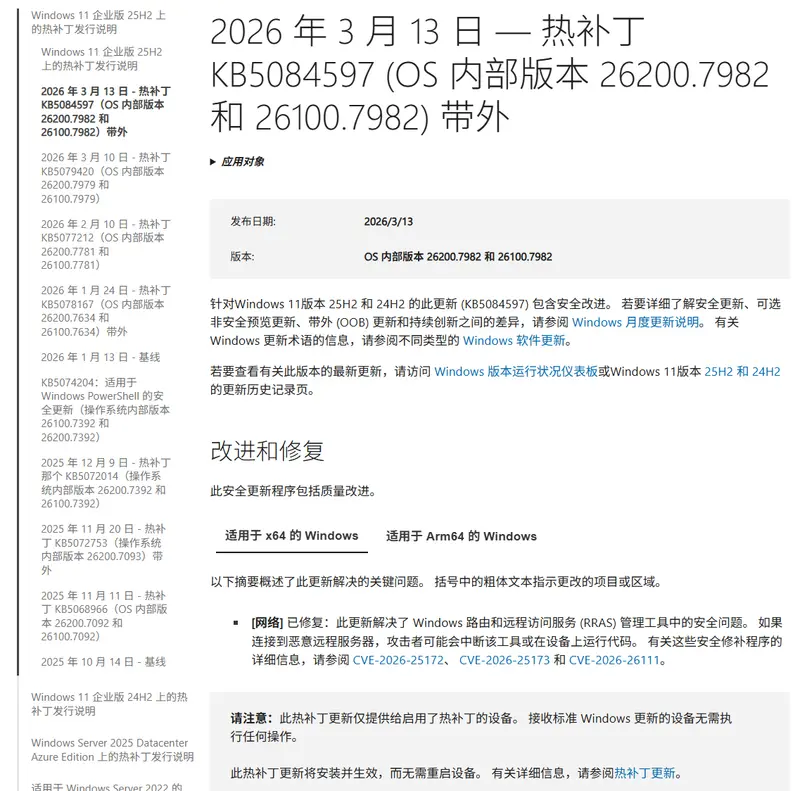

微软发布了一项带外(Out-of-Band)紧急安全更新 KB5084597,专门针对企业版 Windows 11 24H2、25H2 版本。此次更新修补三个被标记为关键(Critical)的远程代码执行(RCE)漏洞,涉及 Windows 核心的路由和远程访问服务 (RRAS)。

漏洞详情:整数溢出引发的远程入侵

本次修复涉及以下三个 CVE 编号:

- CVE-2026-25172

- CVE-2026-25173

- CVE-2026-26111

漏洞原理:

这些漏洞源于 Windows 路由和远程访问服务(RRAS)管理工具中的整数溢出或环绕(Integer Overflow/Wraparound)缺陷。

- 攻击场景:如果用户连接到由攻击者控制的恶意远程服务器(例如配置错误的 VPN 服务器或恶意的路由节点),攻击者可以利用此漏洞破坏管理工具,进而在受害者的设备上执行任意代码。

- 危害等级:关键。成功利用意味着攻击者可以获得与当前用户相同的权限。如果受害者拥有管理员权限,攻击者即可完全控制受感染的系统,安装程序、查看/更改/删除数据,甚至创建具有完全用户权限的新账户。

什么是 RRAS?为何如此重要?

路由和远程访问服务 (RRAS) 是 Windows 的一项核心企业级功能,充当“软件路由器”。

- 功能:提供安全的远程连接(VPN)、拨号访问、站点到站点连接、NAT(网络地址转换)以及动态路由协议(如 BGP)。

- 应用场景:广泛用于企业内网互联、云服务器通信、远程办公接入等场景。

- 风险点:由于 RRAS 直接处理来自网络的数据包和连接请求,其管理工具一旦存在解析漏洞,极易成为远程攻击的突破口。

更新日志摘要

微软在官方支持文档中明确指出:

[网络] 修复:此更新解决了 Windows 路由和远程访问服务管理工具中的安全问题。如果你连接到恶意远程服务器,攻击者可能会破坏该工具或在你的设备上运行代码。

受影响系统与部署方式

- 受影响版本:

- 企业版 Windows 11 版本 24H2

- 企业版 Windows 11 版本 25H2

- 部署机制:

- 这是一个热补丁(Hotpatch)更新。

- 对于已启用热补丁功能的设备,系统将自动下载并安装此更新,无需重启即可生效(这是热补丁的核心优势,确保持续运行的高可用性系统不受中断)。

- 未启用热补丁的设备可能需要通过 Windows更新手动检查并重启。

评论