自2011年问世以来,安全启动(Secure Boot) 一直是PC安全体系中默默守护的幕后功臣。然而随着CA-2023证书更新的全面推行,这位“守护者”却摇身一变,成了不少用户的“麻烦制造者”。

从启动报错、系统变砖到固件静默失效,这场本应提升系统安全性的更新,意外揭开了PC行业在固件实现、证书管理与更新流程中长期积累的系统性隐患。

核心概念:安全启动是如何工作的?

安全启动是UEFI(替代传统BIOS的现代固件标准)的核心功能之一,作用是确保只有受信任的签名代码能在系统启动阶段运行,从而有效抵御Rootkit与Bootkit类恶意攻击。它的正常运行,依赖一套严密的信任链:

- 平台密钥(PK):系统的“最高权限凭证”,用于管控安全启动相关配置,通常由设备厂商(OEM)预装。

- 密钥交换密钥(KEK):用于授权更新安全启动数据库的凭证,由微软、OEM厂商共同维护。

- 允许签名数据库(DB):系统白名单,收录所有受信任的系统引导加载器证书。

- 禁止签名数据库(DBX):系统黑名单,收录已被吊销、存在安全漏洞的引导加载器证书。

CA-2023的作用:

由于基于CA-2011证书签发的旧版引导加载器存在可绕过安全启动的漏洞,微软推出了CA-2023更新。该更新会将存在漏洞的程序加入DBX黑名单,并启用全新的签名校验机制。微软计划在2026年下半年正式吊销CA-2011证书,届时未完成更新的设备将无法正常启动系统。

灾难现场:CA-2023为何引发大规模混乱?

一套理论上完善的安全更新,在实际落地中却演变成一场行业性风波,数百万台设备陷入各类异常状态:

- 静默失效:系统显示安全启动“已启用”,却并未实际执行证书吊销规则。

- 启动死循环:应用DBX更新后设备无法开机,甚至无法进入UEFI设置界面。

- 密钥错乱:系统卡在用户模式,PK/KEK密钥不匹配、校验失败。

- 虚假警报:以华擎主板为例,每次重启都会误报“CPU已更换”,必须手动确认才能进入系统。

根本原因:问题并非微软单方面失误,而是整个PC生态长期积压的技术债集中爆发:

- 固件长期未更新:大量主板从未推送支持新证书的固件版本。

- 实现标准不统一:各厂商对DB/DBX的处理逻辑五花八门,缺乏统一规范。

- 更新机制脆弱:固件常静默忽略证书更新,或更新流程本身存在程序Bug。

- 技术文档缺失:厂商说明含糊不清,用户只能盲目尝试排查。

厂商红黑榜:谁在裸泳?

CA-2023就像一面照妖镜,清晰折射出不同厂商的固件质量与服务水平:

| 厂商 | 典型问题 | 评价 |

|---|---|---|

| 华擎(ASRock) | 需手动清除密钥、重新注册微软密钥;官方文档过于简略;频繁出现“CPU已更换”误报;部分主板完全无法适配更新。 | 🔴 灾难级:作者最终只能选择更换主板。 |

| 华硕(ASUS) | 部分机型需先禁用安全启动才能更新DBX,逻辑自相矛盾;更新后仅处于“半吊销”状态,安全策略未完全生效。 | 🟠 高风险:操作逻辑反人类,极易引发故障。 |

| 微星(MSI) | DBX规则处理不一致;固件会静默忽略更新;系统可能意外恢复出厂密钥,导致配置丢失。 | 🟠 不稳定:仅特定版本固件可正常使用。 |

| 戴尔/惠普/联想 | 整体表现相对稳定,仅存在分批推送、需多次重启完成更新等小问题。 | 🟢 相对可靠:企业级设备的管理与兼容性优势明显。 |

| DIY组装机 | 受芯片组、固件分支、出厂批次影响,故障类型复杂且无统一规律。 | ⚪ 彩票级:能否正常更新全看主板型号与运气。 |

如何修复安全启动故障?

如果你正遭遇安全启动更新失败,可按以下步骤逐步处理(操作前务必备份重要数据):

第一步:诊断当前状态

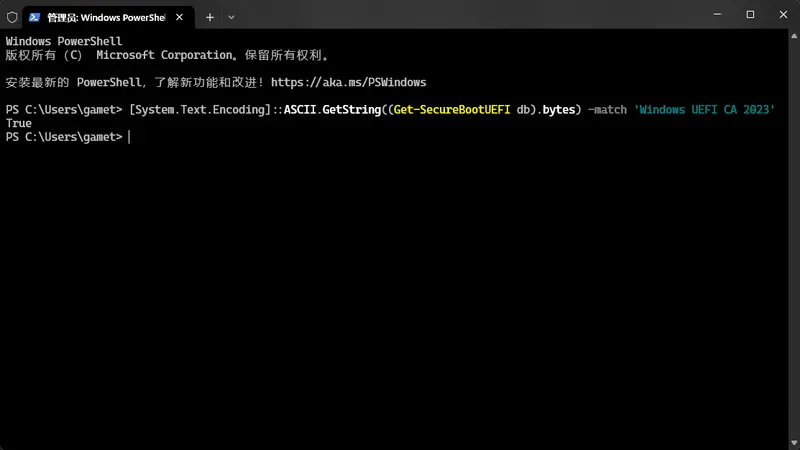

不要盲目操作。通过PowerShell,或使用社区开发者Garlin制作的专用脚本Check_UEFI-CA2023.ps1进行检测:

- PK/KEK/DB/DBX密钥状态

- 系统引导加载器版本

- 安全策略是否真实生效

脚本可显示固件界面无法查看的深层状态,是定位问题的高效工具。

第二步:更新固件(BIOS/UEFI)

前往主板或笔记本品牌官网,下载并刷入最新稳定版固件。

注意:切勿在旧版固件上强行安装Windows更新,极易导致系统环境异常。

第三步:重置密钥(核心步骤)

- 进入UEFI设置,先禁用安全启动。

- 将安全启动模式切换为自定义(Custom)。

- 选择恢复出厂默认密钥或清除所有密钥。

- 重新安装/注册微软密钥(部分主板提供“Install Default Microsoft Keys”快捷选项)。

第四步:清理运行环境

- 关闭CSM:确保禁用兼容性支持模块,纯UEFI模式是安全启动正常运行的前提。

- 重建引导文件:若启动异常,可在Windows恢复环境中执行命令:

bcdboot C:\Windows /f UEFI。

第五步:重新应用更新

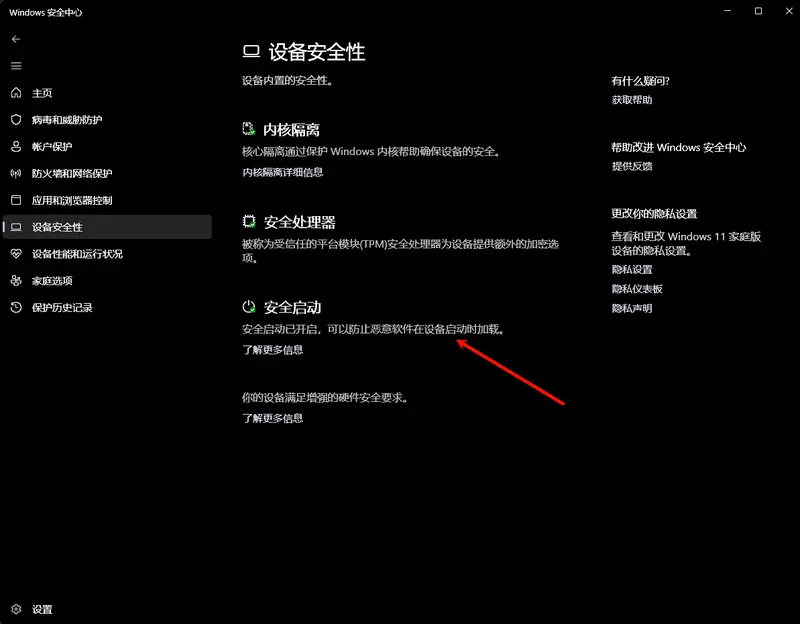

- 重新启用安全启动。

- 运行Windows 更新 ,或安装厂商提供的DBX升级包。

- 再次运行Garlin脚本,确认DBX中已成功加载CA-2023相关条目。

PC安全生态亟需改革

CA-2023事件充分暴露了安全启动生态的脆弱性:整体安全性,永远取决于最薄弱的一环。

- 微软:应建立更严格的固件认证标准,推出官方诊断工具,并优化证书吊销流程的透明度。

- OEM厂商:需统一固件实现规范,明确术语说明,增加自动回滚机制,并强化更新前测试。

- 用户:应提升安全意识,定期更新固件,主动检查安全启动的运行状态。

对于普通用户,如果按指南折腾超过半天仍无法解决,临时关闭安全启动可作为权宜之计(不影响Windows正常使用);若故障顽固无解,更换硬件或许比无休止排查更理性。

毕竟,安全机制的初衷是为了更安心地使用电脑,而不是让设备变成一块无法启动的“砖头”。

- 脚本地址:https://github.com/garlin-cant-code/SecureBoot-CA-2023-Updates/releases

- 脚本说明:https://www.elevenforum.com/t/garlins-powershell-scripts-for-updating-secure-boot-ca-2023.43423

- 网盘下载:https://pan.quark.cn/s/98c6f8a9c7f4 提取码:4QXZ

如果觉得复杂,最简单的方法,将脚本说明的地址发给你正在使用的AI工具,让它帮你一步一步的的解决,向AI说明你的问题。如果你使用的是Claude Code这类CLI工具,给他权限和让它看脚本说明,它可以直接帮你修复。

评论