一场因沟通不畅引发的安全风暴正在 Windows 世界蔓延。

一位化名为 Chaotic Eclipse(此前曾以 Nightmare-Eclipse 闻名)的安全研究人员,因对 微软安全响应中心 (MSRC) 的处理流程感到极度失望,于 4 月 3 日在 GitHub 上公开了名为 BlueHammer 的 Windows 本地权限提升漏洞利用代码。

由于微软尚未发布任何补丁或缓解措施,该漏洞目前被正式定义为 零日漏洞 (Zero-Day)。这意味着全球数以亿计的 Windows 设备正暴露在潜在的攻击风险之下。

🔥 事件起因:一次“报复性”的披露

这并非一次常规的负责任披露。Chaotic Eclipse 在发布代码时言辞激烈,直指 MSRC 的决策逻辑令人费解:

“我没有虚张声势地吓唬微软,而且我要再做一次。”

“与之前不同,我不会解释这是如何工作的;你们这些天才可以自己弄清楚。另外,非常感谢 MSRC 的领导让这成为可能。”

研究员还质疑道:“我只是真的很想知道他们决策背后的逻辑,比如你知道这会发生,你还是做了你所做的?他们是认真的吗?”

据分析,触发此次公开披露的导火索可能是 MSRC 的一项新要求:提交漏洞报告时必须附带利用视频。虽然这有助于微软快速验证,但也极大增加了研究人员的工作负担,引发了社区的不满。

🛠️ 技术解析:BlueHammer 是什么?

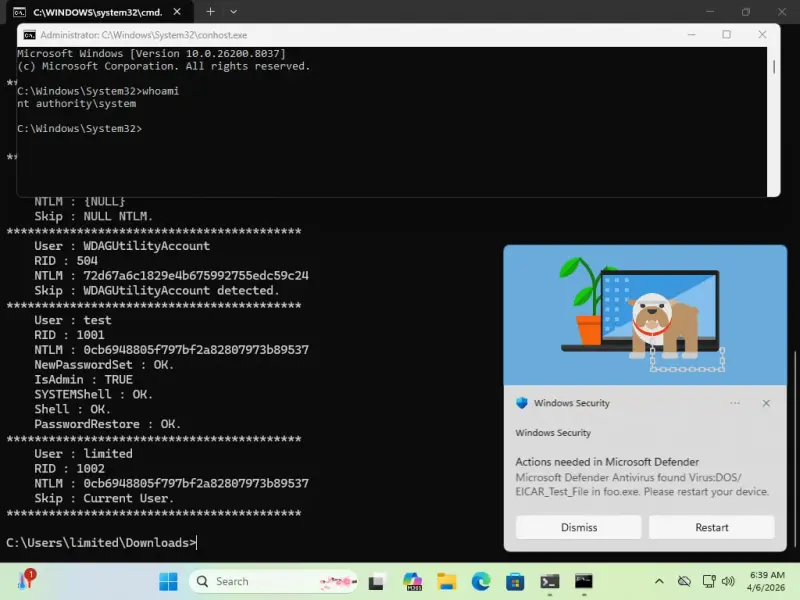

根据 Tharros 首席漏洞分析师 Will Dormann 的验证,BlueHammer 是一个结合了以下两种技术的本地权限提升漏洞:

- TOCTOU (Time-of-Check to Time-of-Use):一种经典的竞争条件漏洞,利用检查与使用之间的时间差。

- 路径混淆 (Path Confusion):诱导系统访问错误的路径或文件。

攻击后果:

- 核心危害:允许本地攻击者访问 安全账户管理器 (SAM) 数据库,从中提取本地账户的密码哈希值。

- 权限提升:攻击者可借此获得 SYSTEM 最高权限(在桌面版 Windows 上),或至少获得提升的管理员权限(在 Windows Server 上)。

- 完全控机:一旦获得 SYSTEM 权限,攻击者可生成 Shell、安装后门、窃取数据,彻底攻陷机器。

注意:目前公开的 PoC 代码存在已知 Bug,部分测试显示其在 Windows Server 上运行不稳定,可能只能提权至管理员而非 SYSTEM。但这并不影响其高危本质。

⚠️ 风险有多大?

虽然 BlueHammer 需要 本地访问权限 才能触发(即攻击者需先能在你的电脑上运行代码),但这绝非小事。黑客可通过以下途径轻松获得本地执行能力:

- 社会工程学:诱骗用户下载并运行恶意文件。

- 其他软件漏洞:利用浏览器、Office 或其他应用的漏洞作为跳板。

- 内网渗透:一旦进入企业内网,横向移动后可利用此漏洞提权。

📢 微软回应:正在调查

面对突如其来的公开披露,微软发言人向 BleepingComputer 发表了标准声明:

“微软承诺调查报告的安全问题,并尽快更新受影响的设备以保护客户。我们还支持协调漏洞披露……有助于确保在公开披露之前仔细调查和解决问题。”

然而,在补丁发布前的这段“空窗期”,用户处于极度脆弱的状态。

🛡️ 用户该如何自保?

由于目前 无补丁可用,用户应采取以下防御措施:

- 最小权限原则:日常办公尽量使用 标准用户账户,而非管理员账户。这能增加攻击者利用本地漏洞的难度。

- 警惕未知文件:严禁运行来源不明的可执行文件、脚本或文档,防止攻击者获得初始立足点。

- 开启防护软件:确保 Windows Defender 或其他第三方杀毒软件处于开启状态,部分行为检测可能拦截可疑的提权尝试。

- 关注官方更新:密切留意微软接下来的“补丁星期二”或紧急安全公告,一旦补丁发布,立即安装。

评论