你的密码很复杂,双因素认证也开了,但黑客还是轻松登上了你的账号。

为什么?因为他们根本不需要你的密码。他们偷走的是会话 Cookie。

一旦窃取了 Cookie,黑客就能绕过登录验证,直接以你的身份访问网站。传统的防病毒软件很难完全阻止这种基于内存读取的窃取行为。但现在,Google Chrome 正在通过一项名为 设备绑定会话凭证(DBSC) 的技术,从根本上改变这一局面。

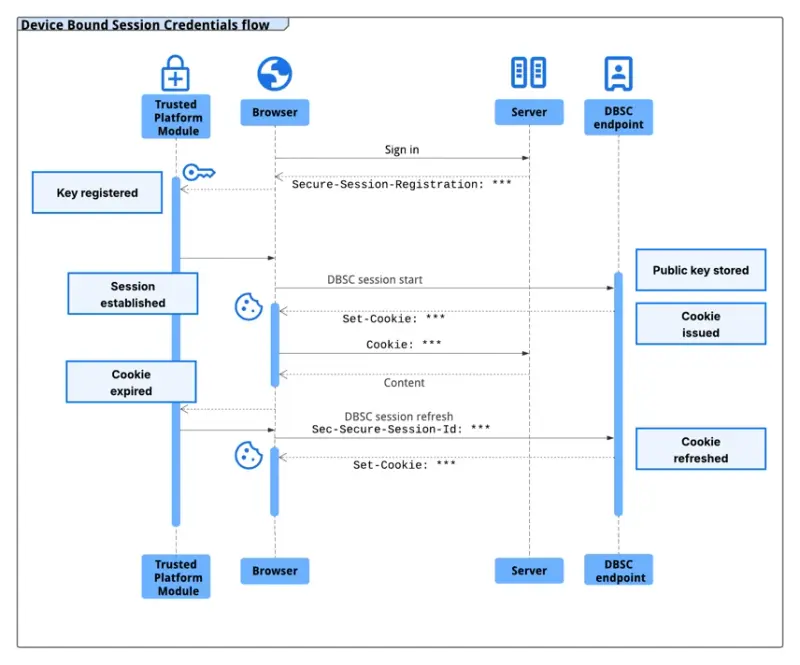

🔒 核心机制:把 Cookie “锁”在硬件里

在 Windows 版 Chrome 146 中,Google 正式推出了 DBSC 保护功能(macOS 版本随后跟进)。

它的逻辑非常巧妙:不再单纯依赖软件存储 Cookie,而是将其与设备的硬件安全芯片绑定。

- Windows 用户:利用可信平台模块(TPM)。

- macOS 用户:利用安全隔区(Secure Enclave)。

当你在网站上登录时,Chrome 会与安全芯片合作,生成一对唯一的公钥/私钥。私钥永远留在芯片内部,无法被导出或复制。

🛡️ 为什么这能阻止黑客?

传统的会话 Cookie 就像一张通用的“入场券”,谁拿到谁就能进场。

而 DBSC 保护的 Cookie 就像一张**“生物识别入场券”**:

- 窃取无用:即使黑客通过 Infostealer 恶意软件(如 LummaC2)窃取了 Cookie 数据,由于他们没有你电脑里的私钥,这些数据只是一堆乱码。

- 即时失效:服务器在验证会话时,会要求浏览器证明它拥有对应的私钥。如果黑客在其他设备上使用窃取的 Cookie,无法提供正确的硬件签名,服务器会立即拒绝访问,并使该 Cookie 过期。

正如 Google 所言:“在任何操作系统上,仅靠软件无法可靠地防止 Cookie 被外泄。”但硬件可以。

🕵️♂️ 隐私优先:不追踪,只验证

你可能会担心:这会不会让 Google 或网站追踪我的设备?

答案是否定的。DBSC 协议在设计上严格遵循隐私保护原则:

- 会话独立:每个会话都有独特的密钥,防止网站关联你在不同站点的活动。

- 最小化信息:仅交换证明持有权所需的公钥,不泄露任何设备标识符(如序列号、MAC 地址)。

🌐 行业合力:迈向开放 Web 标准

这不是 Google 的独角戏。DBSC 协议是与微软合作开发的,并正在成为 W3C 的开放 Web 标准。

在与 Okra 等平台为期一年的测试中,会话窃取事件显著下降。现在,包括微软、Okta 在内的众多行业巨头都在推动这一标准的普及。

对于网站开发者来说,升级成本并不高:只需在后端添加专用的注册和刷新端点,即可在不破坏现有前端兼容性的情况下,为用户提供银行级的安全防护。

评论