如果你经常使用 Adobe Acrobat 或 Reader 处理 PDF 文档,请立即检查你的软件版本。

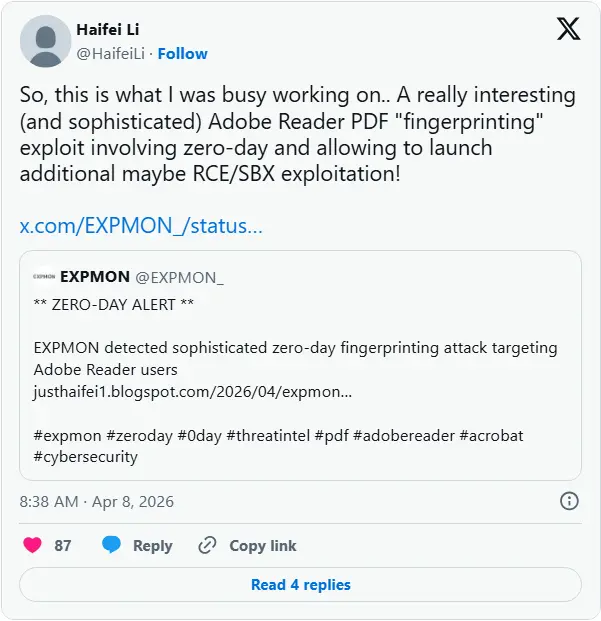

Adobe 昨日发布紧急安全更新,修复了一个已被黑客利用数月的高危零日漏洞——CVE-2026-34621。该漏洞允许攻击者通过恶意 PDF 文件,悄无声息地窃取你电脑上的任意文件,甚至完全控制系统。

🕵️♂️ 漏洞详情:不仅仅是“查看”,更是“窃取”

这个漏洞由安全研究员 Haifei Li 首次发现。攻击者利用 Acrobat 中的两个特定 JavaScript API:

util.readFileIntoStream()RSS.addFeed()

当用户打开精心构造的恶意 PDF 时,这些 API 会被触发,绕过沙箱限制,直接读取本地文件系统中的任意文件(如文档、密码本、密钥等),并将数据静默发送到攻击者的服务器。

更可怕的是,这只是一个开始。一旦获取了初始访问权限,攻击者可以进一步发起**远程代码执行(RCE)或沙箱逃逸(SBX)**攻击,从而彻底接管受害者的电脑。

🎯 谁在背后?定向攻击俄能源行业

网络安全研究员 Gi7w0rm 的分析显示,利用该漏洞的恶意 PDF 文档包含俄语内容,且攻击目标直指俄罗斯石油和天然气行业。

这表明,CVE-2026-34621 并非普通的广撒网式攻击,而是由高级持续性威胁(APT)组织发起的定向间谍活动。他们利用这一“指纹”漏洞,精准地收集敏感行业情报。

⚠️ 严重等级:CVSS 8.4(高危)

Adobe 将该漏洞归类为**原型污染(Prototype Pollution)**实例。这是一种常见的 JavaScript 安全漏洞,允许攻击者修改应用程序的对象原型,进而影响所有继承该原型的对象,最终导致任意代码执行。

虽然 CVSS 评分从最初的 9.6 调整为 8.4,但这依然是一个极其严重的威胁,尤其是考虑到它已被在野利用(Exploited in the Wild)。

🛠️ 受影响版本及修复方案

请核对你的软件版本,并立即更新到以下安全版本:

| 产品 | 受影响版本 | 已修复版本(请升级至此) |

|---|---|---|

| Acrobat DC / Reader DC (Windows/macOS) | 26.001.21367 及更早 | 26.001.21411 |

| Acrobat 2024 (Windows) | 24.001.30356 及更早 | 24.001.30362 |

| Acrobat 2024 (macOS) | 24.001.30356 及更早 | 24.001.30360 |

如何更新?

- 自动更新:打开 Acrobat/Reader,点击菜单栏的

帮助 (Help)>检查更新 (Check for Updates)。 - 手动下载:如果自动更新失败,请访问 Adobe 官方支持页面,下载最新安装包进行覆盖安装。

评论