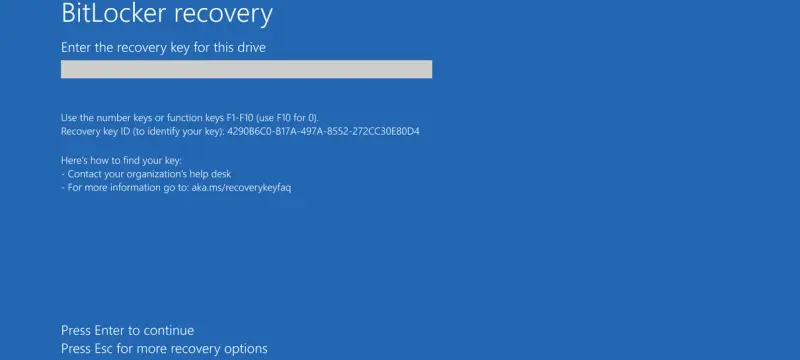

微软的“补丁星期二”再次带来了熟悉的阴影:BitLocker 恢复密钥提示。

在最新发布的 2026 年 4 月安全更新(包括 Windows 11 的 KB5083769、Windows 10 的 KB5082200 以及 Windows Server 的相应补丁)中,微软确认了一个已知问题:部分系统在重启后会被强制要求输入 BitLocker 恢复密钥。

虽然微软强调这仅影响“有限数量”且配置特定的系统,但对于那些没有备份恢复密钥的企业服务器或关键设备来说,这可能是一场灾难。

⚠️ 谁会受到影晌?

这不是一个普遍性问题。你的设备必须同时满足以下所有苛刻条件才会中招:

- BitLocker 已启用:操作系统驱动器已加密。

- 特定的组策略配置:配置了“为本机 UEFI 固件配置配置 TPM 平台验证配置文件”,且包含了 PCR7。

- PCR7 绑定状态异常:

msinfo32.exe显示安全启动状态 PCR7 绑定为“不可能”。 - 证书存在但未激活:设备的安全启动签名数据库中存在 Windows UEFI CA 2023 证书,但尚未运行由该证书签名的 Windows 启动管理器。

简单来说: 这主要影响那些由 IT 部门严格管理、手动调整过 BitLocker TPM 验证策略的企业电脑和服务器。普通家庭用户几乎不会遇到此问题。

🛠️ 官方解决方案:二选一

微软提供了两种变通方法,建议在部署更新前执行。

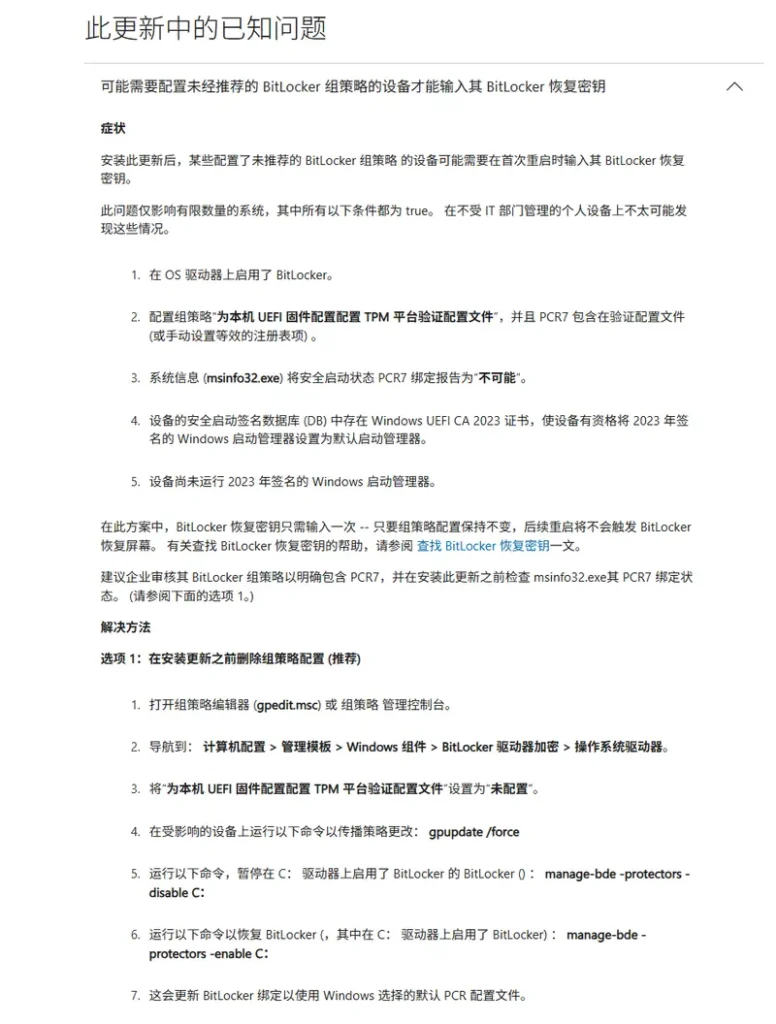

方案一:移除组策略配置(推荐)

这是最彻底的解决方法,让 BitLocker 使用默认的 PCR 配置文件。

- 打开组策略编辑器 (

gpedit.msc)。 - 导航至:

计算机配置 > 管理模板 > Windows 组件 > BitLocker 驱动器加密 > 操作系统驱动器。 - 找到 “为本机 UEFI 固件配置配置 TPM 平台验证配置文件”,将其设置为 “未配置”。

- 运行

gpupdate /force应用策略。 - 暂停并重新启用 BitLocker 以更新绑定:

manage-bde -protectors -disable C: manage-bde -protectors -enable C:

方案二:应用已知问题回滚 (KIR)

如果你无法更改组策略(例如某些合规性要求),可以联系 Microsoft 业务支持获取 已知问题回滚 (KIR) 包。这会阻止系统自动切换到 2023 版启动管理器,从而避免触发恢复提示。

💡 重要提示

- 只需输入一次:如果不采取上述措施直接更新,系统在首次重启时会要求输入恢复密钥。输入后,只要组策略不变,后续重启不会再触发。

- 备份密钥!:无论是否更新,请确保你的 BitLocker 恢复密钥已备份到 Azure AD、Microsoft 账户或打印保存。这是最后的救命稻草。

结语

这已是近年来微软第三次因更新导致 BitLocker 恢复问题了(此前发生在 2024 年 8 月、2025 年 5 月等)。

虽然每次微软都强调是“不推荐的配置”所致,但这反映出 Windows 在安全启动、TPM 验证和系统更新之间的兼容性测试仍存在盲区。

对于企业 IT 管理员而言,在大规模推送 4 月更新前,务必审核组策略并测试小批量设备。毕竟,面对成百上千台索要恢复密钥的服务器,没有任何人喜欢玩“找钥匙”的游戏。

评论