你的 Windows 电脑可能正暴露在严重的攻击之下,即使你已经安装了最新的 4 月安全更新。

本周,安全公司 Huntress Labs 报告称,攻击者正在野外积极利用三个最近被公开披露的 Windows 零日漏洞。这些漏洞由一位名为 “Chaotic Eclipse”(或 “Nightmare-Eclipse”)的研究员发布,抗议微软对漏洞披露流程的处理方式。

更令人担忧的是,其中两个漏洞目前仍然没有官方补丁。

🔥 三大漏洞详解:Defender 成了突破口

这三个漏洞均围绕 Microsoft Defender 展开,被研究员命名为 BlueHammer、RedSun 和 UnDefend。

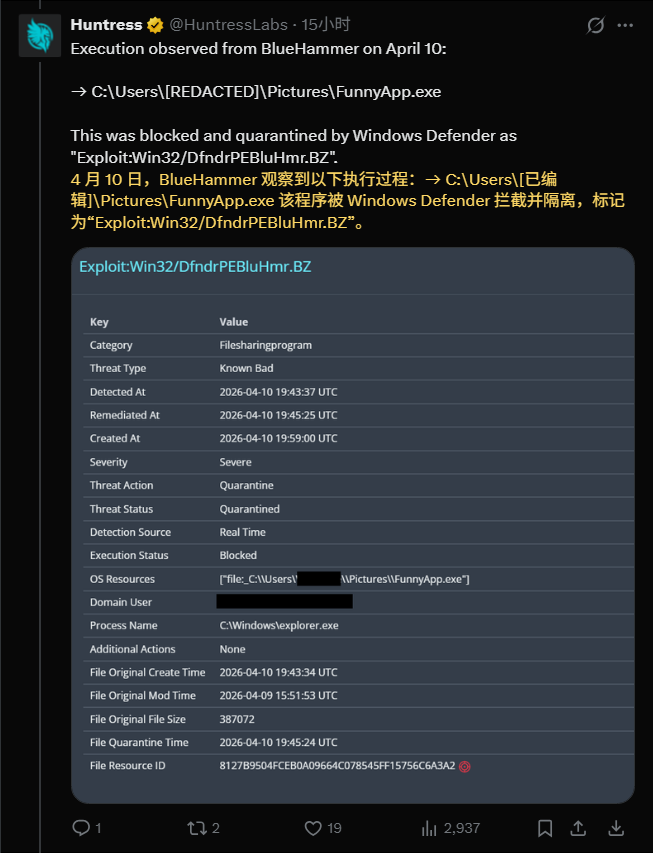

- BlueHammer (CVE-2026-33825):

- 类型:本地权限提升 (LPE)。

- 状态:已修复。微软在 4 月补丁星期二中发布了补丁。

- 利用情况:自 4 月 10 日起已被攻击者广泛利用。

- RedSun:

- 类型:本地权限提升 (LPE),可获取 SYSTEM 最高权限。

- 状态:未修复 ⚠️。即使安装了 4 月更新,系统依然 vulnerable。

- 原理:极具讽刺意味的是,它利用了 Defender 自身的保护机制。当 Defender 检测到带有云标签的恶意文件时,会尝试将其“清理”或重写回原位置。攻击者滥用这一行为,诱导 Defender 覆盖关键系统文件,从而实现提权。研究员吐槽:“出于某种愚蠢和可笑的原因,本应保护的防病毒软件决定将该文件重写回其原始位置是一个好主意。”

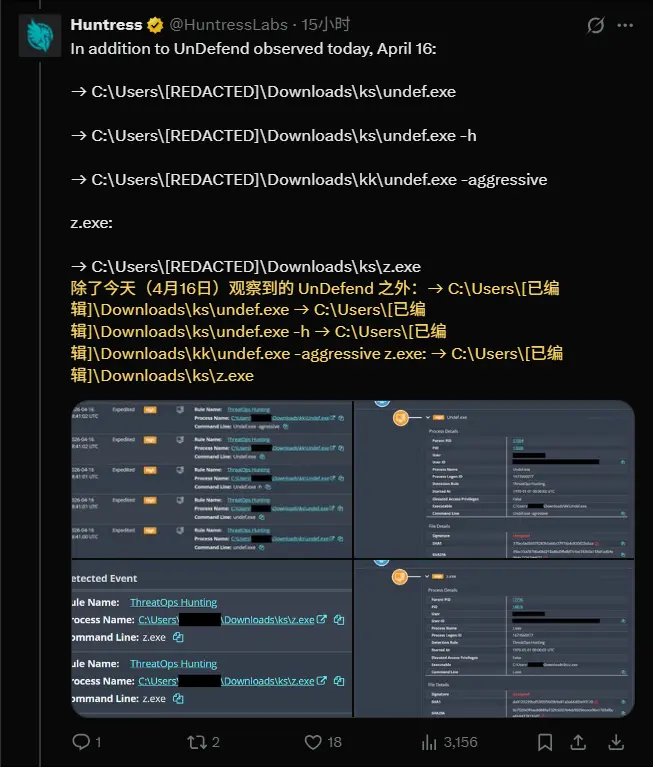

- UnDefend:

- 类型:拒绝服务/功能禁用。

- 状态:未修复 ⚠️。

- 作用:允许标准用户阻止 Microsoft Defender 的定义更新,使防病毒软件变成“瞎子”,为后续攻击铺平道路。

🕵️♂️ 野外攻击迹象:动手操作键盘 (HOK)

Huntress Labs 的安全运营中心 (SOC) 观察到,这些漏洞并非仅停留在理论层面。

- 组合拳攻击:攻击者在一台通过受损 SSL VPN 接入的设备上,同时部署了 UnDefend 和 RedSun 漏洞。

- 人工介入:证据显示存在“动手操作键盘”的活动,意味着黑客在利用漏洞提权后,正在手动窃取数据或横向移动,而非仅依靠自动化脚本。

🛡️ 如何应对?微软建议与临时措施

由于 RedSun 和 UnDefend 尚无补丁,用户处于高风险状态。

- 立即安装 4 月更新:虽然不能解决所有问题,但至少能修复 BlueHammer。

- 启用受控文件夹访问 (Controlled Folder Access):

- 在 Windows 安全中心 > 病毒和威胁防护 > 勒索软件防护中开启此功能。

- 这可以防止未经授权的进程(包括被滥用的 Defender 组件)修改受保护文件夹中的文件,从而可能阻断 RedSun 的文件覆盖攻击。

- 监控异常行为:

- 关注 Defender 服务是否停止更新。

- 监控系统文件中是否有未经授权的修改。

- 网络隔离:对于关键服务器,限制不必要的出站连接,防止定义更新被阻断后无法察觉。

评论