就在微软忙着修补 Windows 驱动列表的同时,另一颗更大的雷在 Linux 世界炸响了。

微软和美国网络安全与基础设施安全局(CISA)联合发出警告:Linux 内核中发现了一个高危漏洞,编号 CVE-2026-31431。它的 CVSS 评分高达 7.8,虽然被归类为“本地权限提升”,但其潜在影响足以让数百万台服务器和桌面电脑陷入危机。

受影响的不只是某一家

这个漏洞波及了几乎所有主流发行版:Ubuntu、Red Hat、SUSE、Debian、Fedora、Arch Linux,甚至包括亚马逊的 AWS Linux。

只要你的系统内核版本在受影响范围内,攻击者就有可能从普通用户权限,直接提升到最高的 root 权限。

九年前埋下的坑

这并非什么新近引入的错误,而是一个陈年旧疾。

问题出在内核加密子系统的 algif_aead 模块中。早在 2017 年,为了优化性能,开发人员引入了一项“就地操作”(in-place operation)。简单来说,就是让源内存和目标内存重合,以节省空间。

但逻辑没写好。攻击者可以利用 AF_ALG 套接字接口和 splice() 系统调用之间的交互,在内核页缓存中执行一次受控的四字节覆盖。

听起来很复杂?其实利用起来简单得可怕。

不需要复杂的竞争条件(Race Condition),也不需要成千上万行代码。一个仅约 732 字节的 Python 脚本,就能确定性地把这个漏洞跑通。而且,由于这是内核层面的逻辑缺陷,它在不同发行版上几乎无需修改就能通用,可靠性极高。

为什么云环境最危险?

对于个人用户,这也许只是个需要尽快打补丁的麻烦。但对于云服务商和企业来说,这是灾难级的。

在容器化和多租户环境中,多个容器往往共享同一个主机内核。这意味着,如果攻击者通过某个受感染的 CI/CD 作业或 SSH 入口拿到了一个容器的低权限访问权,他就可以利用这个漏洞突破容器隔离,拿到宿主机的 root 权限。

一旦得手,横向移动、感染其他租户、窃取核心数据,都只是时间问题。

现在该怎么办?

好消息是,目前主动利用还局限于概念验证(PoC)阶段,尚未发现大规模的真实攻击。

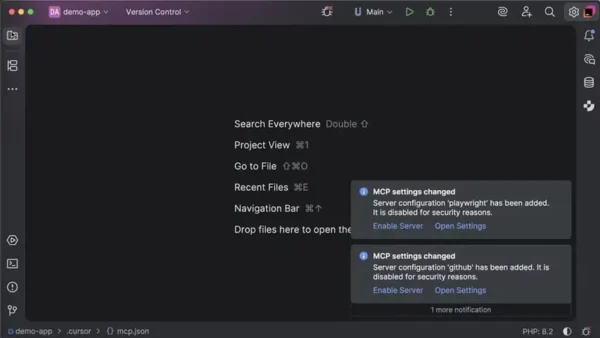

微软已经通过 Microsoft Defender XDR 发布了检测签名,帮助组织识别尝试利用该漏洞的行为。

对于管理员来说,行动建议很明确:

- 尽快修补:关注各发行版厂商的安全公告,一旦内核更新可用,立即部署。

- 临时缓解:如果无法立即重启更新,可以考虑禁用受影响的加密功能,或阻止

AF_ALG套接字的创建。 - 加强隔离:实施严格的访问控制和网络隔离,确保即使单个节点被攻破,损失也能控制在最小范围。

安全无小事,尤其是这种藏在底层、利用率极高的“老漏洞”。别等黑客拿着脚本上门了,才想起来去补那九年前留下的窟窿。

评论