紧急提醒所有技嘉(GIGABYTE)笔记本和主板用户: 如果你安装了 技嘉控制中心 (GIGABYTE Control Center, GCC) 并开启了“配对”功能,你的电脑可能正暴露在极高的安全风险之下。

技嘉发布安全公告,确认其控制软件中存在一个严重级(Critical) 漏洞。攻击者无需任何密码或身份验证,即可通过局域网远程向你的电脑写入任意文件,进而窃取数据、植入病毒甚至完全控制系统。

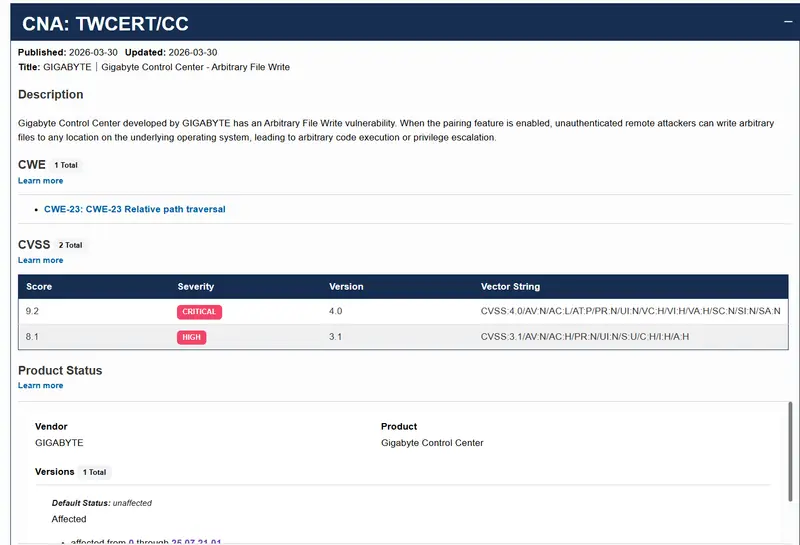

漏洞详情:CVE-2026-4415

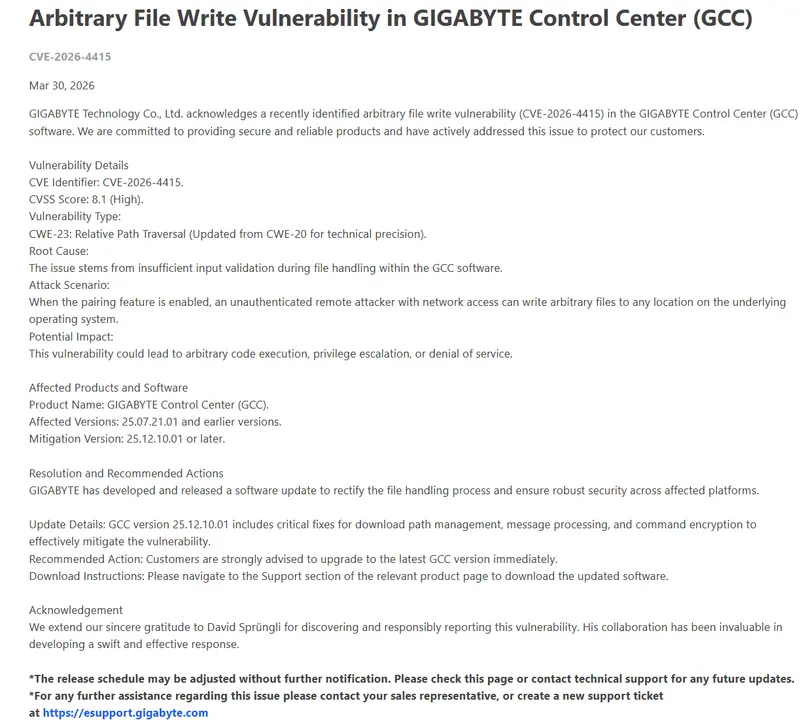

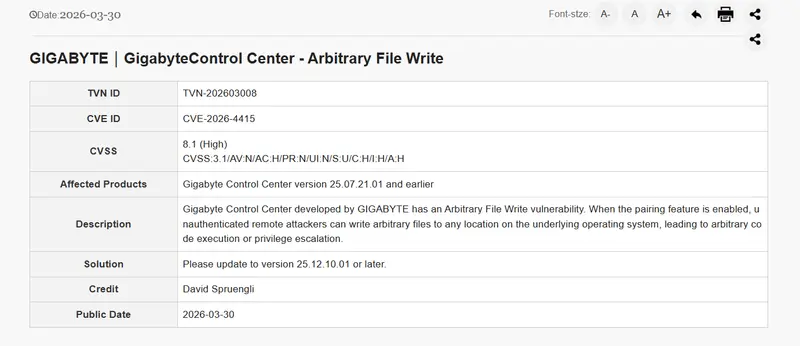

- 漏洞编号:CVE-2026-4415

- 严重等级:9.2 / 10 (CVSS v4.0) – 属于“严重”级别。

- 受影响版本:GCC 版本 25.07.21.01 及更早版本。

- 触发条件:用户必须在 GCC 中启用了 “配对 (Pairing)” 功能(该功能允许设备通过网络与其他技嘉设备或服务通信)。

潜在危害:从文件篡改到系统沦陷

一旦攻击者成功利用此漏洞,后果不堪设想:

- 任意文件写入:黑客可以将恶意文件保存到你电脑的任何位置(包括系统核心目录)。

- 远程代码执行 (RCE):通过写入恶意脚本或程序,黑客可以直接在你的电脑上运行代码,仿佛他们正坐在你的键盘前。

- 权限提升:攻击者可以从普通用户权限瞬间提升至管理员/System 权限,彻底掌控系统。

- 拒绝服务 (DoS):黑客可以故意写入错误文件或消耗资源,导致你的电脑蓝屏、死机或无法启动。

中国台湾 CERT 警告:“当配对功能启用时,未经身份验证的远程攻击者可以将任意文件写入到底层操作系统的任何位置。”

紧急修复方案:立即升级!

技嘉已发布修复版本,堵住了这一致命缺口。请务必按照以下步骤操作:

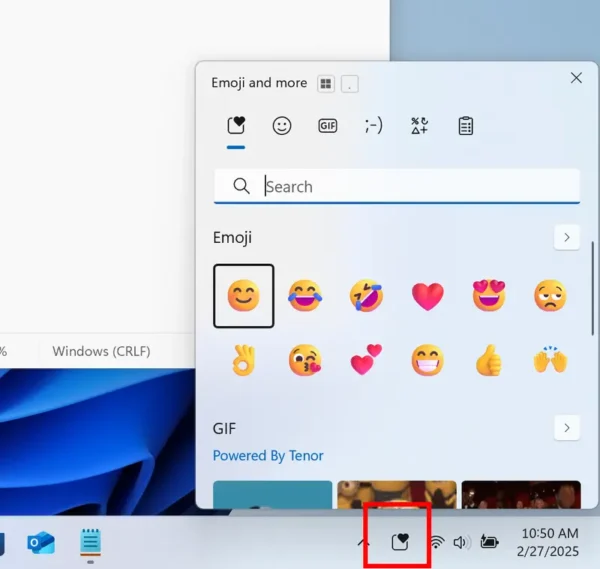

1. 检查当前版本

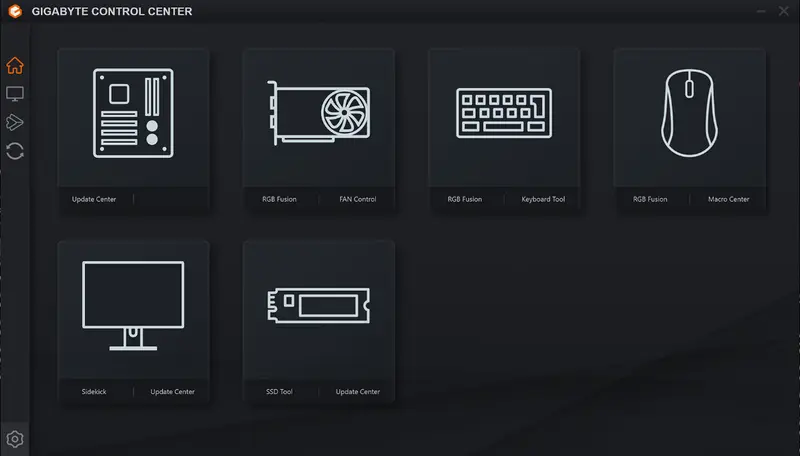

打开技嘉控制中心,查看版本号。如果是 25.07.21.01 或更低,请立即执行下一步。

2. 下载并安装最新版本

- 目标版本:25.12.10.01 或更高。

- 下载渠道:请务必前往 技嘉官方网站 (https://www.gigabyte.cn/Consumer/Software/GIGABYTE-Control-Center) 的支持页面或软件下载中心获取。

- ⚠️ 切勿 从第三方网站、论坛或非官方链接下载,以防下载到被篡改的安装包。

- 修复内容:新版本重构了下载路径管理逻辑,升级了消息处理机制,并强化了命令加密流程,彻底阻断了远程写入路径。

3. 临时缓解措施(若无法立即升级)

如果你暂时无法升级,请立即关闭“配对”功能:

- 打开 GCC -> 找到设置或连接选项 -> 禁用/关闭 “Pairing” (配对)。

- 只要该功能关闭,远程攻击向量即被切断。

为什么这类软件总是出问题?

技嘉控制中心并非个例。近年来,华硕 (Armoury Crate)、微星 (MSI Center)、联想 (Vantage) 等厂商的预装控制软件频频曝出高危漏洞。

- 原因:这些软件通常以高权限(System/Admin) 运行,且为了便于局域网设备互联,往往开放了网络端口或服务,却缺乏严格的身份验证机制。

- 教训:对于普通用户,如果不需要调节风扇、RGB 灯光或超频,最不安全的软件就是“不安装”。使用 BIOS 或第三方轻量级工具(如 HWInfo, FanControl)往往是更安全的选择。

9.2 分的严重漏洞不容小觑。 在物联网和智能家居普及的今天,一台联网的电脑可能就是黑客进入你家庭网络的跳板。

请技嘉用户立刻行动:打开官网 -> 下载更新 -> 重启软件。别让“控制中心”变成黑客的“后门中心”。

评论