网络安全公司 Huntress 近日披露,ClickFix 社会工程攻击已出现高欺骗性新变种:攻击者通过全屏伪造的 Windows 更新或“人类验证”页面,诱导用户亲手执行恶意命令,从而在系统中植入信息窃取木马。

攻击原理:从剪贴板到内存执行

- 诱骗入口

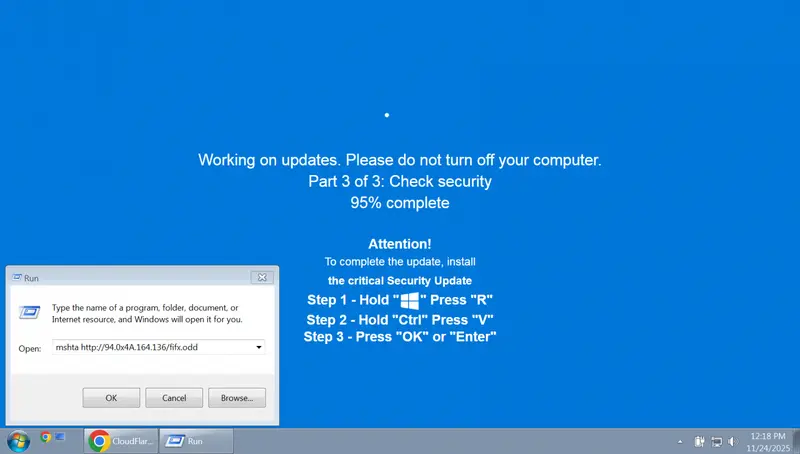

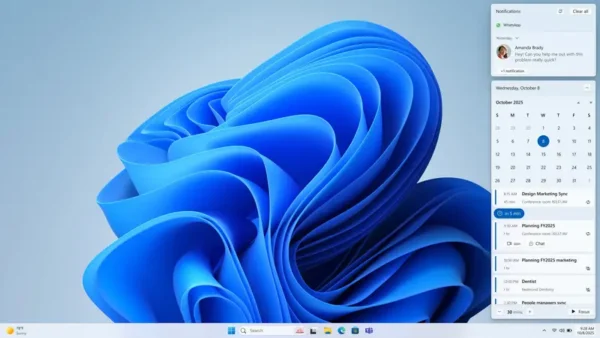

用户访问恶意网站后,被强制跳转至全屏页面,显示“Windows 安全更新卡住”或“请点击验证你不是机器人”等提示,并要求按特定按键(如Win+R,然后粘贴一段文本)。 - 剪贴板劫持

页面后台 JavaScript 已提前将恶意命令复制到用户剪贴板。一旦用户按指示粘贴到 Windows “运行”对话框(Win+R)并回车,攻击链即被触发。 - 隐写术隐藏负载

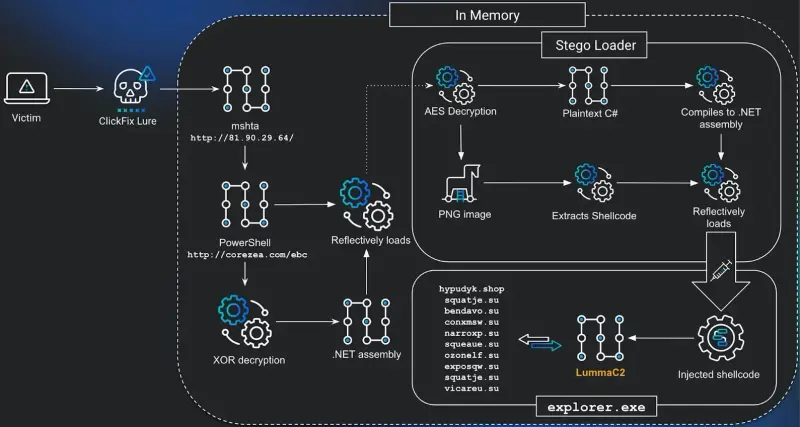

恶意命令会通过mshta.exe和 PowerShell 下载一个看似普通的 PNG 图像文件,实则利用隐写术(steganography)将恶意代码编码在图像的颜色通道像素数据中。 - 内存加载与规避

- 一个名为 “Stego Loader” 的 .NET 程序负责从 PNG 中提取并解密 AES 加密的 shellcode;

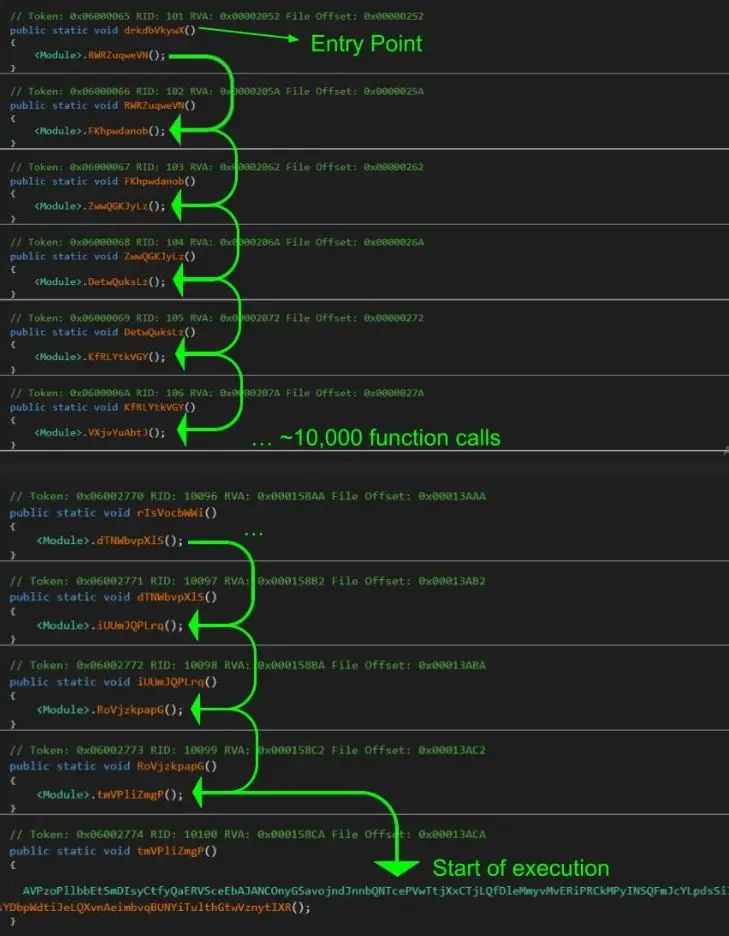

- 为逃避分析,其入口函数会先调用 10,000 个空函数(“ctrampoline”技巧),耗尽沙箱或 EDR 的分析资源;

- 最终在内存中解包并执行 LummaC2 或 Rhadamanthys 信息窃取木马,窃取浏览器凭证、加密钱包、系统信息等。

实际影响与当前状态

- 此类攻击自 2024 年 10 月起活跃,利用高度仿真的 UI 和心理诱导,成功率极高;

- 尽管 11 月 13 日“Endgame 行动” 已摧毁部分基础设施,部分假更新域名已失效,但攻击手法仍具高度复用性;

- 攻击目标多为普通用户(尤其不熟悉技术的群体),常通过钓鱼链接、虚假广告或搜索引擎劫持传播。

防御建议

Huntress 提出以下关键措施:

- ✅ 禁用 Windows Run 对话框(可通过组策略或注册表限制

Win+R); - ✅ 监控异常进程链:如

explorer.exe → mshta.exe → PowerShell; - ✅ 检查注册表项

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\RunMRU,查看用户是否曾输入可疑命令; - ✅ 加强用户教育:永远不要将网页提示你“复制粘贴到运行框”的内容实际执行——这几乎 100% 是恶意行为。

评论