微软近日宣布,已为 Windows 10、Windows 11 以及多款 Windows Server 操作系统的官方安装镜像(ISO/WIM/VHD)发布了关键的 Microsoft Defender 更新。此举旨在消除新系统部署初期的“安全真空期”,确保用户从开机的那一刻起就拥有最新的防护能力。

⚠️ 为什么要更新安装镜像?

许多用户认为,重新安装系统意味着获得了一个绝对干净、安全的起点。然而,事实并非如此。

- 镜像滞后性:Windows 安装镜像的制作和发布周期较长,其中内置的 Microsoft Defender 反恶意软件定义库(Signature Database)和引擎版本往往落后于当前威胁环境数月之久。

- 临时风险窗口:在新系统安装完成到第一次联网更新 Defender 之前,存在一个临时的安全风险窗口。在此期间,系统极易受到已知但镜像未收录的恶意软件(如新型木马、后门、AutoKMS 激活工具等)的攻击。

- 性能优化:除了安全性,新的引擎版本通常还包含性能改进,能减少系统资源占用,提升扫描效率。

微软此次更新的核心目的,就是填补这一保护缺口,让“新装系统”真正等同于“安全系统”。

🛡️ 更新详情:版本号与覆盖范围

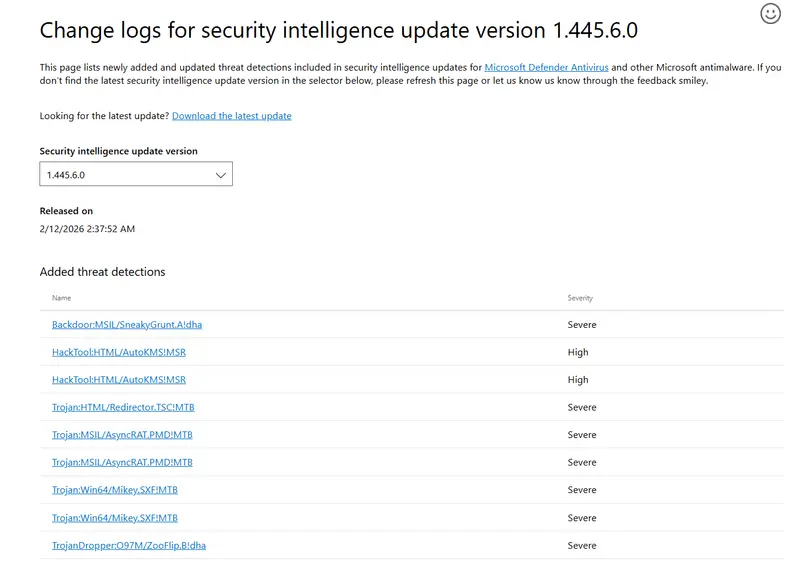

本次更新通过 安全智能更新版本 1.445.6.0 将安装镜像中的 Defender 组件全面升级。

核心组件版本

- 平台版本 (Platform): 4.18.26010.5

- 引擎版本 (Engine): 1.1.26010.1

- 安全智能版本 (Security Intelligence): 1.445.6.0

受影响系统列表

此次更新覆盖了微软主流的生命周期内操作系统,包括:

- 客户端系统:

- Windows 11 (所有版本)

- Windows 10 (含 ESU 扩展安全更新版本)

- Windows 10 企业版 LTSC 2021 / 2019

- Windows 10 企业版 LTSB 2016

- 服务器系统:

- Windows Server 2022

- Windows Server 2019

- Windows Server 2016

🦠 新增威胁检测能力

根据微软安全公告,集成在镜像中的 1.445.6.0 版本定义库(该版本实际上已于上月发布)显著增强了对以下威胁的检测能力:

- 特洛伊木马 (Trojans):各类伪装成合法软件的恶意程序。

- 后门漏洞利用 (Backdoor Exploits):允许攻击者远程控制系统的漏洞利用代码。

- AutoKMS:非法激活工具,常被捆绑恶意代码。

- 以及其他近期高发的恶意软件变种。

这意味着,使用更新后镜像安装的系统,在首次启动时即可识别并拦截这些威胁,无需等待漫长的在线更新。

💡 对 IT 管理员与用户的建议

对于 IT 管理员与企业部署

- 立即更新部署源:请立即下载最新的 ISO 镜像或导入更新的 WIM/VHD 文件到您的部署服务器(如 SCCM、MDT 或 WDS)。

- 审查现有镜像:检查库存中现有的安装镜像版本,避免使用过期的旧镜像进行新机器部署或系统重装。

- 关注 LTSC/LTSB:长期服务版系统更新频率较低,此次镜像更新对保障其初始安全尤为重要。

对于普通用户

- 下载最新 ISO:如果您计划重装系统或为新电脑安装 Windows,请务必从微软官网下载最新日期发布的 ISO 镜像。

- 安装后第一时间更新:即使使用了新镜像,建议在系统安装完成后,立即运行 Windows Update,以确保获取更新发布之后产生的最新定义库。

评论