近期,在全球开发者社区及国内 AI 圈引发轰动的智能体工具 OpenClaw,正面临一场严峻的安全信任危机。这款标榜能像真人一样控制电脑、代办任务的 AI 工具,被曝存在严重漏洞,攻击者无需用户交互即可静默获取未经身份验证的管理员权限。

在国内,随着“AI 龙虾工具”热潮的兴起,大量基于 OpenClaw 的衍生工具在企业内部传播。然而,这些工具在提升效率的同时,也正悄悄打开通往核心数据的后门。

核心风险:高权限带来的“全透明”隐患

OpenClaw 的设计初衷是深度接管用户的数字生活。为了实现整理文件、在线购物等功能,它需要访问包括 QQ、微信、飞书、企业微信在内的各类账户及会话。

这意味着,一旦 OpenClaw 被入侵,攻击者将拥有与用户同等的权限。你的聊天记录、本地文件、办公软件登录凭据甚至公司内部的共享资源,在黑客面前都将处于“全裸”状态。

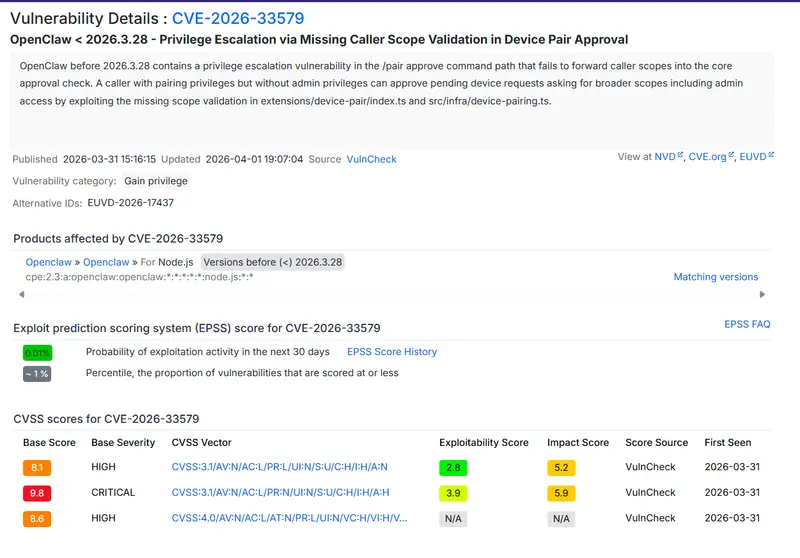

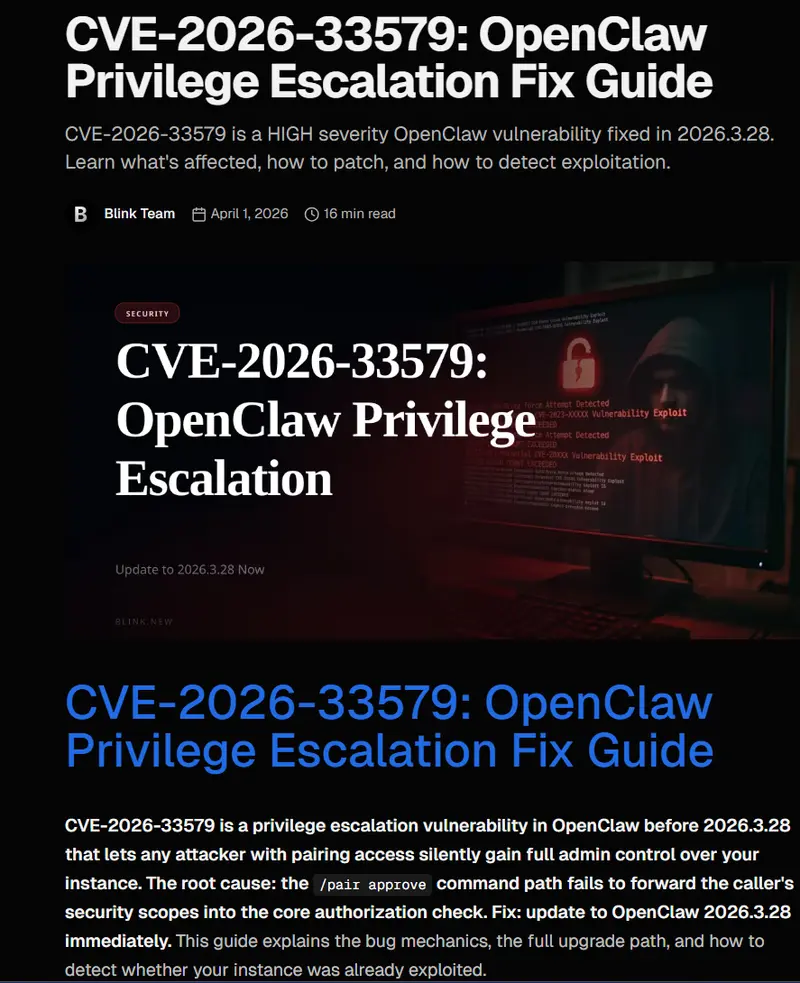

深度解析 CVE-2026-33579:权限提升的噩梦

本周,OpenClaw 紧急发布了针对漏洞 CVE-2026-33579 的补丁。该漏洞的严重性评分高达 8.1 至 9.8 分,其威胁程度不言而喻。

根据 Blink 安全研究人员的报告,该漏洞允许拥有最基础配对权限的攻击者,通过发送特定格式的请求,静默批准更高一级的管理员权限申请。整个过程不需要任何用户交互,也不需要复杂的二次利用。

对于部署了该工具的企业而言,其后果不仅是单个设备的沦陷。攻击者可以利用接管的 OpenClaw 实例,在企业内部网络中横向移动,窃取服务器账号密码,甚至入侵企业微信等核心办公系统。用“权限提升”来形容这种威胁已显保守,这实际上是整个实例及其关联生态的彻底失控。

漏洞背后的安全盲区

该漏洞的根本原因在于代码逻辑的缺失。在 OpenClaw 的核心批准函数中,系统未能调用有效的身份验证机制。只要配对请求格式正确,系统就会直接放行,而不去校验批准方是否具备相应的管理资格。

更令人担忧的是,安全数据显示,全球约 63% 的 OpenClaw 实例是在完全没有身份验证的情况下运行的。许多国内个人用户为了图方便,主动关闭了验证关卡,这无异于为攻击者递上了免死金牌。

此外,该漏洞的补丁在周日发布,但正式 CVE 编号直到周二才公布。在这两天的“真空期”内,警惕的攻击者完全可以利用信息差,针对尚未更新的国内用户发起攻击。

安全建议:效率与风险的博弈

目前,国内已有多家互联网及科技公司明确禁止员工在办公电脑上安装 OpenClaw 或类似的“龙虾版”工具。安全专家建议,所有正在使用该工具的个人或企业应执行以下操作:

- 立即检查日志:仔细排查过去一周内所有

/pair批准事件,确认是否存在异常的配对记录。 - 默认假设受损:由于补丁发布前存在漏洞空窗期,建议默认假设实例已遭入侵,及时更换关键账户的登录凭据。

- 重新评估必要性:大语言模型在自主行动时存在天然的不可靠性。在目前的防御水平下,使用该工具换取的微量效率提升,与面临的核心数据泄露风险相比,往往得不偿失。

在 AI 智能体野蛮生长的今天,CVE-2026-33579 为所有追求“全自动”的用户敲响了警钟:当 AI 开始代替你行使权限时,安全验证必须走在效率之前。

评论